Selamlar. Bu yazıda SCCM/MECM CMG (Cloud Management Gateway) kurulumu nasıl yapılır bunu aktarmaya çalışacağım. Bildiğiniz üzere pandemiyle birlikle kullanıcılarımızın bir kısmının ya da belki sektöre göre hepsinin evden çalışma ihtiyacı doğdu. SCCM ile rahatlıkla yönetebildiğimiz networkümüz içerisindeki kullanıcılarımızın, network dışındayken de yönetilmesi kullanıcının ve kurum bilgilerinin güvenliği açısından elzem hale gelmiştir. Bu yüzden bu yazıda kullanıcılarımızı network dışındayken de yönetecebileceğimiz birkaç teknolojiden biri olan CMG’nin ne olduğunu ve nasıl kurabileceğimiz hakkında bilgi vermeye çalışacağım.

Öncelikle Nedir Bu CMG?

CMG aslında temelde bir Microsoft Azure hizmetidir. Internette dolaşan ve kurum networküne erişmeyen kullanıcıları bu Azure hizmeti üzerinden networktekine benzer şekilde yönetmemizi sağlar. Bunu yaparken IBCM (Internet Based Client Management) yapısındaki gibi ortamımızı dış network’e açmamıza gerek kalmaz. Ayrıca kurulumu ve yönetilmesi IBCM’e göre daha kolaydır.

IBCM vs CMG

SCCM ile internetteki makineleri yönetebilmemizi sağlayan bir diğer konfigürasyon olan IBCM, herhangi bir bulut çözümüne ihtiyaç duymadan DMZ’e makine konumlandırarak çalışır. CMG ile aralarında bazı farklar bulunur. Bu farklar;

- IBCM için bir seferlik yatırım ya da mevcut sunucu kaynakları üzerinden ilerleyebilirken, CMG bulut çözümü olduğundan aylık maliyeti olacaktır.

- IBCM’in kurulumu ve konfigürasyonu CMG’ye göre biraz daha karmaşıktır.

- IBCM’de bir DP bir MP ve bir SUP rolü bulunduran sunucu DMZ’e konumlandırılması dolayısıyla ortamınızı internete açmanız gerekirken, CMG’de böyle bir durum bulunmaz.

- Eğer halihazırda Azure AD, Intune gibi Microsoft çözümleri kullanılıyorsa, CMG üzerinden ilerlemek daha basit ve mantıklı olacaktır.

- IBCM ile DMZ’e konumlandırılan makineye ulaşan kullanıcılar internetten ulaşacakları için darboğazlar yaşanmaması adına kullanıcı sayısına bağlı olarak yüksek upload hızı gerekebilir, ancak CMG bulut çözümü olduğundan böyle bir problem bulunmamaktadır.

Yukarıdaki gibi farklar bulunur, tabi kurum ihtiyacına göre ya da regülasyonlara göre buradaki seçim değişebilir, ancak günün sonunda SCCM ile Internetteki client’lar da yönetilmek isteniyorsa, bu iki çözümden biri uygulanmalıdır.

Fiyatlandırma (Tahmini)

Öncelikle fiyatlandırma konusunda net olarak bir değer verilemeyeceğini belirtmek ile birlikte sadece aşağıdaki makine tiplerinin bu yazıyı oluşturduğum andaki fiyatlandırması ve aynı anda kaç client’ı desteklediği ile ilgili kabaca bilgi vermeye çalışacağım. Microsoft’a göre aynı anda (concurent) aşağıdaki sayıda client bulut makineyi kullanabilir. Ayrıca buradaki maaliyetler sunucular Amerika’da konumlandırıldığında bu şekilde olacaktır, Avrupada ücretler bölgesel olarak değişkenlik gösterebilir.

- Lab (B2s): 10 -> Yaklaşık aylık 42$

- Standard (A2_v2): 6,000 -> Yaklaşık aylık 100$

- Large (A4_v2): 10,000 -> Yaklaşık aylık 210$

Yukarıdaki makine maliyetine ek olarak düşünülmesi gereken bandwitdh (kullanıcıların bulut ortamından veri indirmesi) maaliyeti bulunuyor. Bu hesaplama sunucunuzu nereye konumlandırdığınıza göre değişebilir. Ancak yaklaşık olarak GB başına 0.087$’dan 1TB’ı 87$‘a denk gelecektir.

CMG performance and scale – Configuration Manager | Microsoft Learn

Cost of CMG – Configuration Manager | Microsoft Learn

Pricing Calculator | Microsoft Azure

Ön Gereksinimler

- CMG sürekli güncellenen ve geliştirilen bir konfigürasyon olduğundan, kuruluma başlamadan önce en yeni sürüme geçmenizde fayda olacaktır. Özellikle 2107 versiyonun altındaki versiyonlarda bazı özellikler bulunmamaktadır ve yeni versiyonlarda artık kullanılmayan (deprecated) özellikler bulunmaktadır.

- Azure tenant’ınızda Global Administrator yetkisinde ve Subsciption Owner olan bir kullanıcı gerekecektir. Eğer bu şirketinizde ayrı bir birim ise, buradaki kullanıcının SCCM’e yetkisinin bulunmasına gerek bulunmuyor.

- SCCM üzerinde kurulumu yapacak kişinin Full Administrator ya da Infrastructure Administrator yetkisine sahip olması gerekecektir.

- En azından bir on-premises Windows server’ın CMG connection point olarak kurgulanması gerekecek, bu sunucu; diğer SCCM rollerinin birini barındıran bir sunucu olabilir.

- Site’ın HTTPS ya da Enhanced HTTPS olması gerekmektedir.

- Domaininize ait ya SSL (*) sertifikası ya da ortamdaki CA üzerinden alınacak bir SSL sertifikası gerekecektir.

- CNAME Kayıtlarını oluşturabilmeniz için iç ve dış DNS’lere erişim yetkisi gerekecektir.

Kurulum

Kuruluma başlarken, eğer ortamınızda Azure AD’de bulunmuyorsa, clientlarınızın CMG ortamınızla iletişim kurabilmeleri için client authentication sertifikasına ihtiyacı olacaktır. Bunun için gerekli konfigürasyonu SCCM HTTPS/SSL Kullanarak HTTP Yerine PKI Nasıl Yapılandırılır? – Gökhan Yıldan (gokhanyildan.com) linki yardımıyla yapabilirsiniz.

Adım 1: AD CA Üzerinden CMG’ye Özel Bir SSL Sertifikası Oluşturulması

Sertifika oluşturmak üzere certification authority konsolumuzu açıyoruz.

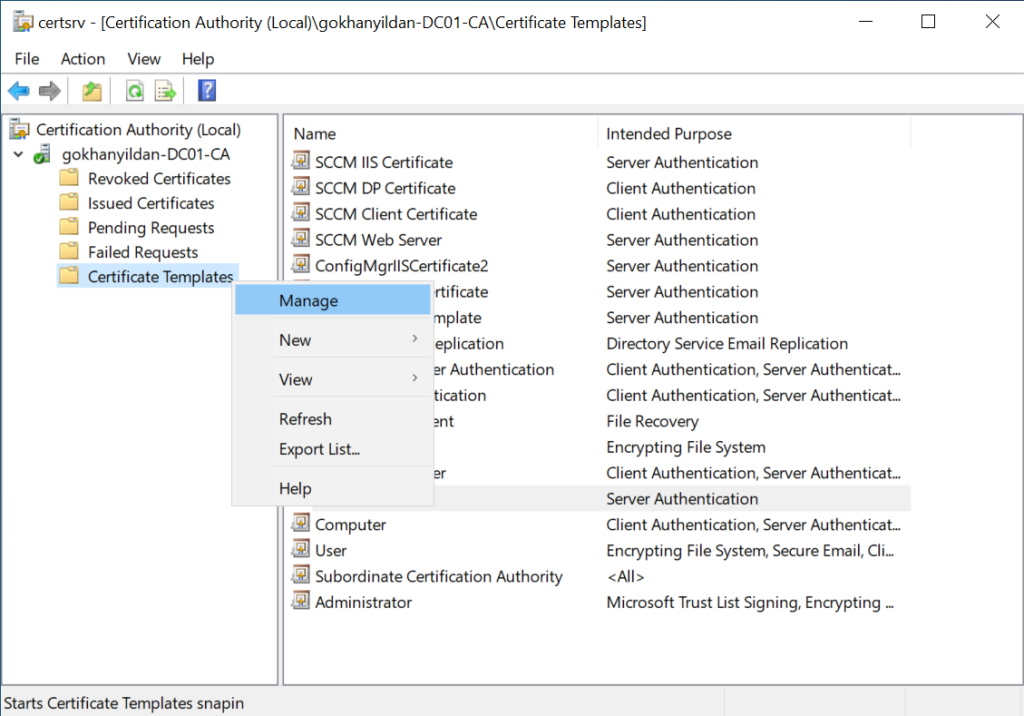

Ardından Certificate Templates altından manage’i seçiyoruz.

Açılan pencerede Web Server sertifika şablonuna sağ tıklayarak Duplicate Template‘i seçiyoruz.

Açılan pencerede General sekmesi altından sertifikamıza bir isim veriyoruz. Aşağıdakine benzer bir isim verebilirsiniz. SCCM CMG SA(Server Authentication) Certificate.

Sonrasında Security sekmesi altından add ile SCCM IIS Servers AD security group’umuzu ekliyoruz. Bu grup daha önceden PKI konfigürasyonu sırasında oluşturduğumuz bir gruptu, basitçe AD üzerinde bir security group oluşturarak SCCM IIS bulunan sunucularınızı bu grup içerisine ekleyebilir ya da SCCM HTTPS/SSL Kullanarak HTTP Yerine PKI Nasıl Yapılandırılır? – Gökhan Yıldan (gokhanyildan.com) makalesindeki adım 2’yi inceleyebilirsiniz.

Bir diğer adım da Request Handling sekmesindeki Allow private key to be exported seçeneğini işaretlemek olacaktır. Ardından apply ile tamamlayıp pencereyi kapatabiliriz.

Tekrar certification authority konsoluna geri dönerek Certificate Templates‘e sağ tıklayıp New > Certificate Template to Issue seçeneğini seçiyoruz.

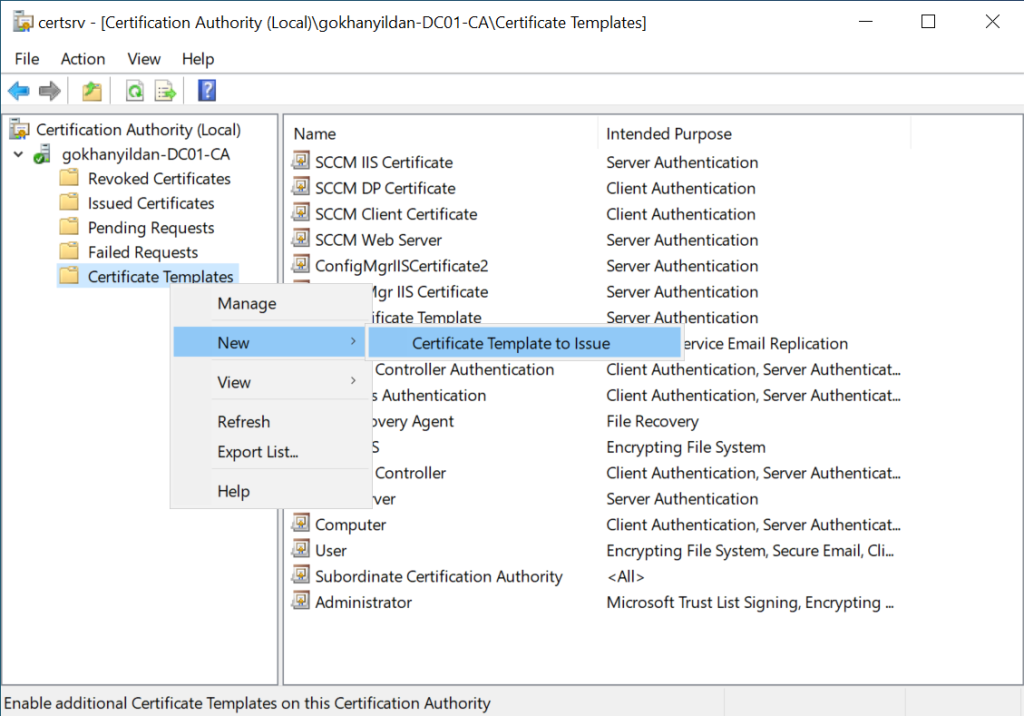

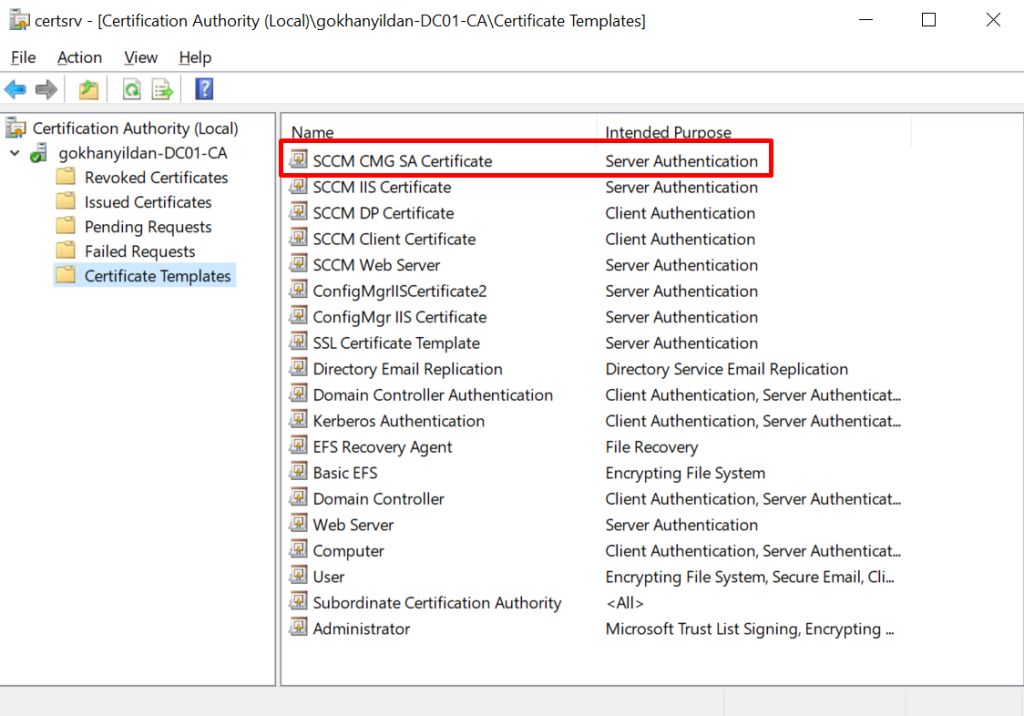

Açılan pencereden yeni oluşturduğumuz certificate template’i seçerek OK’liyoruz.

Sertifika template’imiz aktif oldu.

Ön gereksinimler kısmında belirttiğim gibi eğer domaininize ait GlobalSign, Digicert gibi bir CA’dan alınmış SSL sertifikanız var ise o sertifika üzerinden ilerleyebilirsiniz.

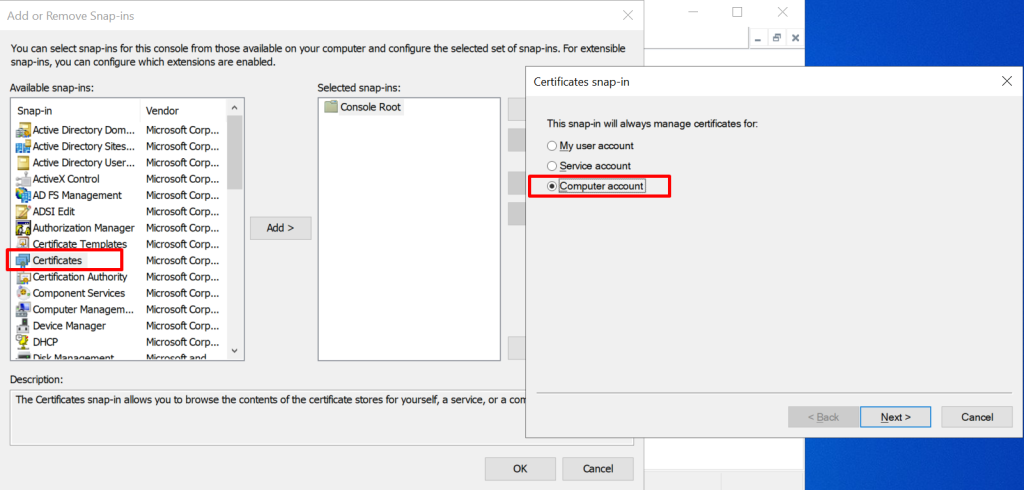

Diğer bir işlem ise, oluşturduğumuz bu certificate template’in export edilmesi olacaktır. Bunun için SCCM sunucumuzdan mmc konsolunu açıyoruz.

Certificates snap-in’ini computer account olarak ekliyoruz.

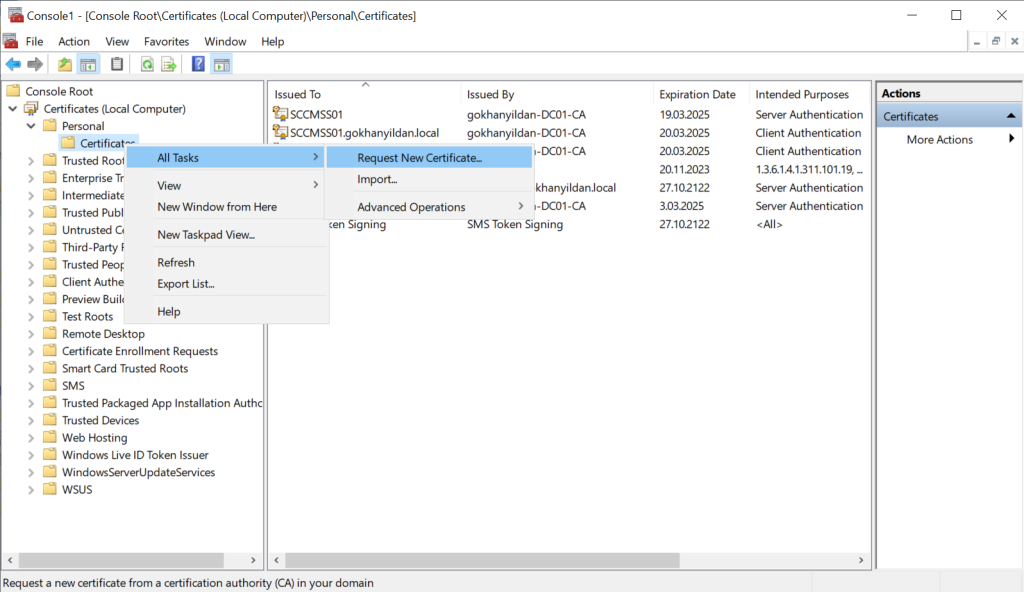

Personal > Certificates‘e sağ tıklayarak All Tasks > Request New Certificate‘ı seçiyoruz.

İlerliyoruz.

Yeni oluşturduğumuz SCCM CMG SA Certificate‘in altındaki More information is required… linkine tıklıyoruz.

Açılan pencerede subject altında bulunan alternative name’i DNS seçtikten sonra, buraya kullandığınız public DNS Name’i girebilirsiniz. Yani burada external networkten onaylanabilir bir domain isminizin bulunması gerekiyor. Buraya oluşturduğunuz bir subdomain’i direkt olarak girebilirsiniz.

Bir de general sekmesinden friendly name belirlememiz gerekiyor. Ardından işlemi tamamlayabiliriz.

Ardından enroll yapabiliriz.

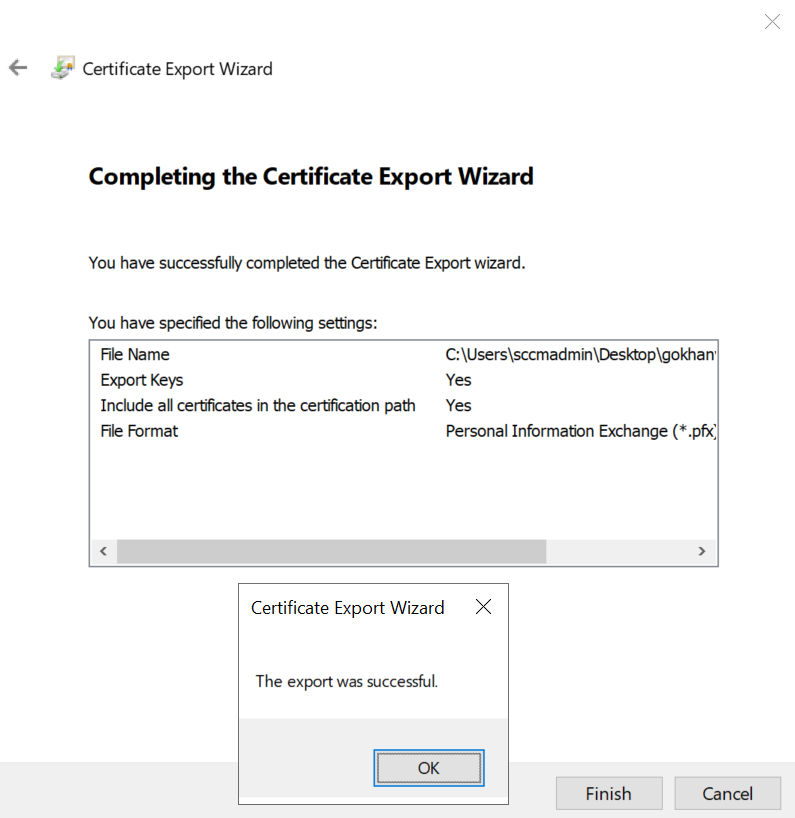

Ardından oluşturduğumuz bu sertifikaya sağ tıklayarak All tasks > Export’u seçiyoruz.

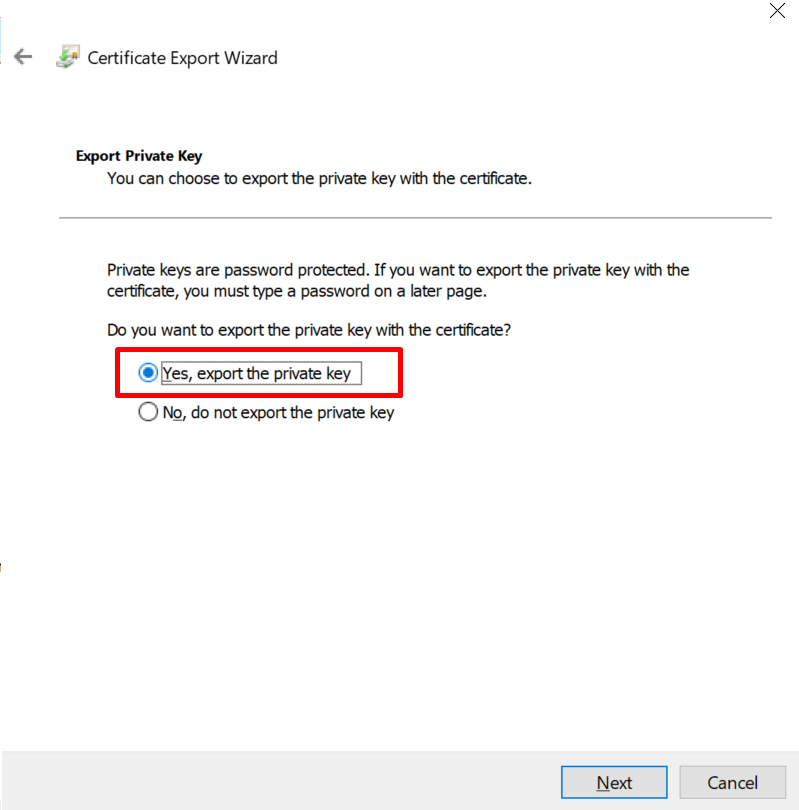

Yes, export the private key’i seçiyoruz.

İlerliyoruz.

Parola belirleyerek ilerliyoruz.

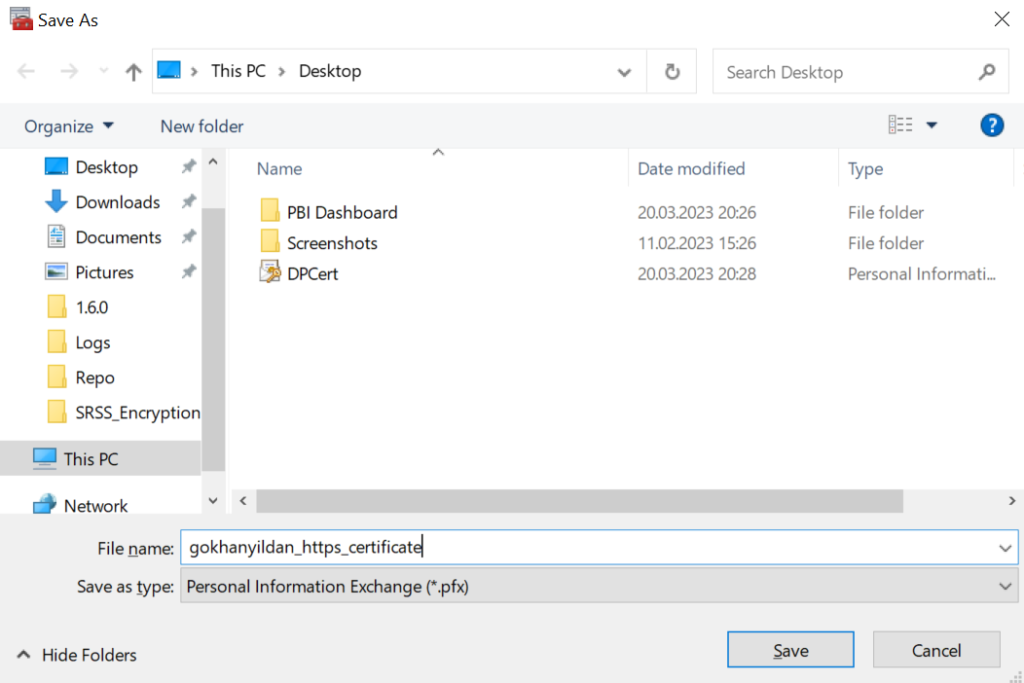

Konumunu belirleyerek dışarı aktarıyoruz.

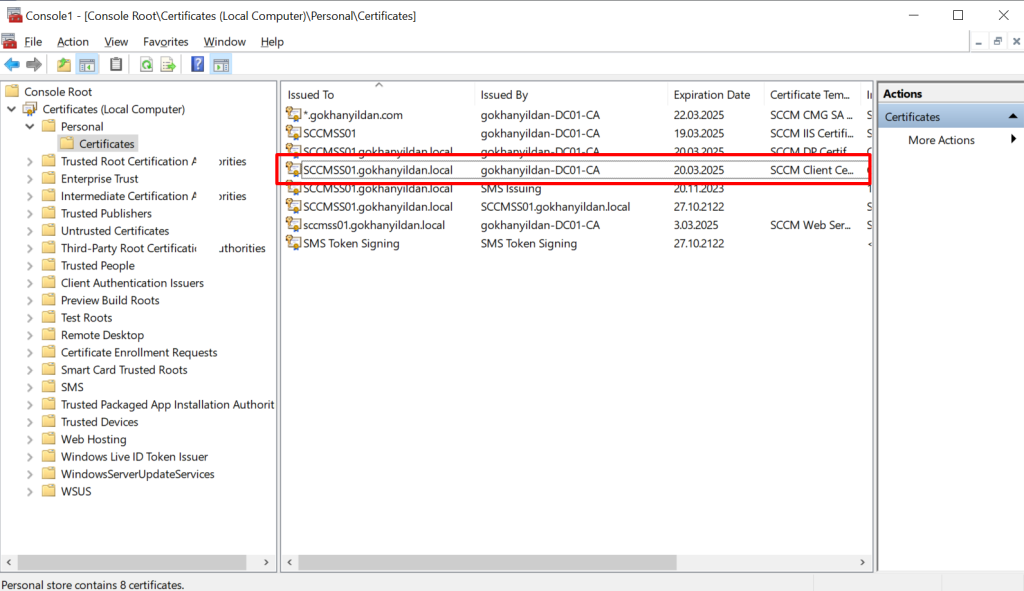

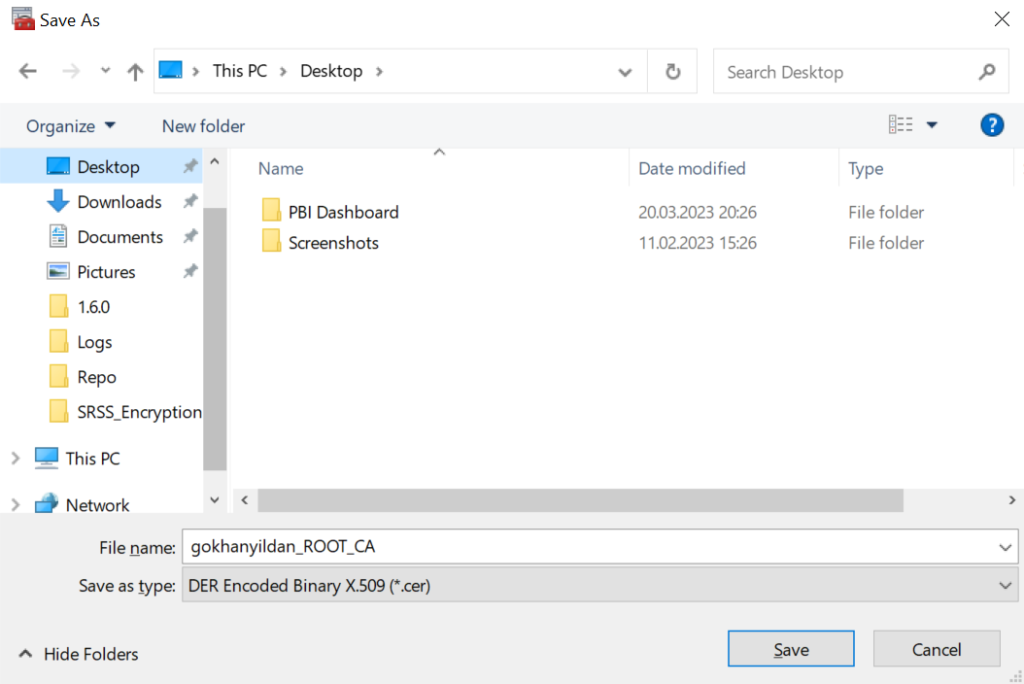

Ardından bir de CMG’ye import etmek adına root CA certicate’i de dışarı alalım. Root sertifikaya ulaşmak adına SCCM Client Certificate’e çift tıklayarak açıyoruz.

Yine diğerlerinin yanını seçerek ilerliyoruz.

Adım 2: CMG With Azure VM Scale Set’in Açılması ve Azure Resource Provider Registration İşlemi

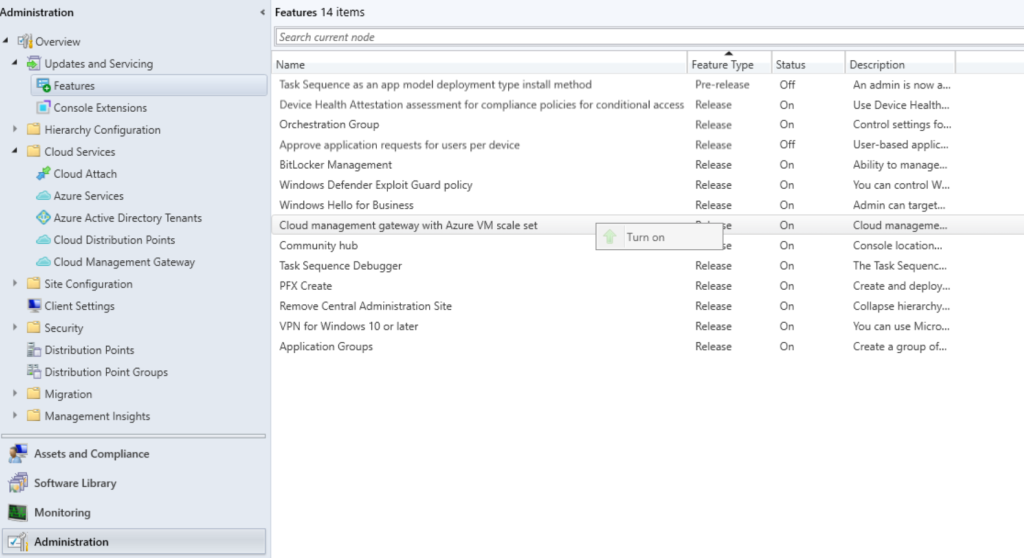

SCCM’de bazı özellikler sisteme eklenir eklenmez aktif hale getilmeyebiliyor, Cloud management gateway with Azure VM scale set ‘de bunlardan biriydi. Bunu kontrol etmek ve aktif değilse aktif hale getirmek için Administration > Updates and Servicing > Features‘e tıklayarak buradan üzerine sağ tıklayıp değilse aktifleştirebiliriz.

Ayrıca Azure VM Scale set’den bahsetmek gerekirse, Azure üzerinde CMG için SCCM’in önceki versiyonlarında Cloud service (classic) gibi farklı çözümler kullanılmaktaydı, ancak bu çözümler geçtiğimiz versiyonlarda rafa kaldırıldı. Şu an için en güncel çözüm Azure VM Scale set, ve ortamınız 2203’den yukarda ise diğer seçeneği göremeyeceksiniz.

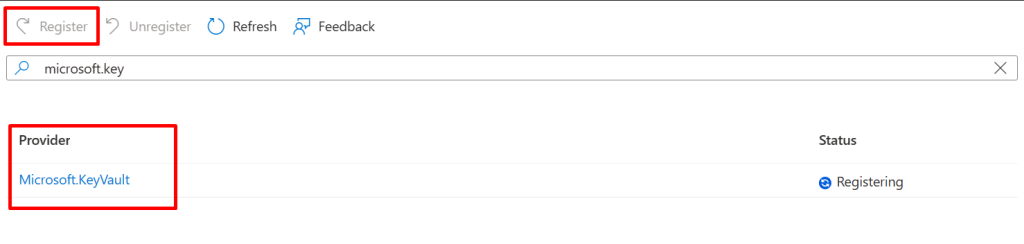

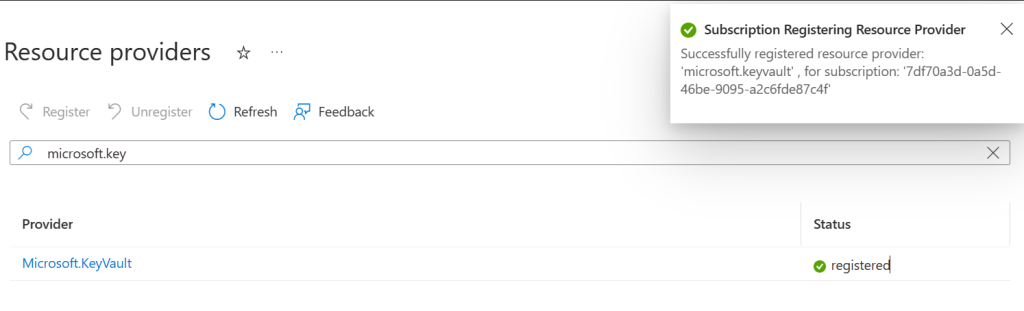

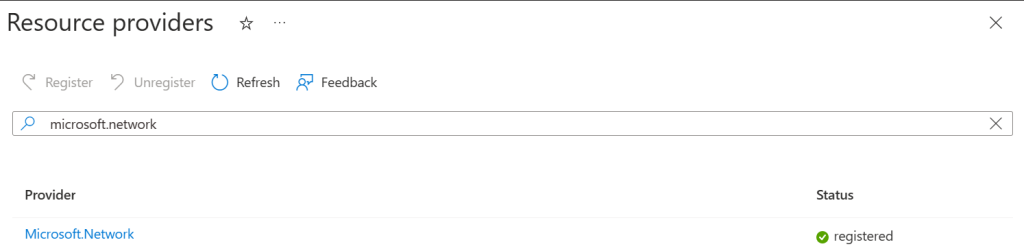

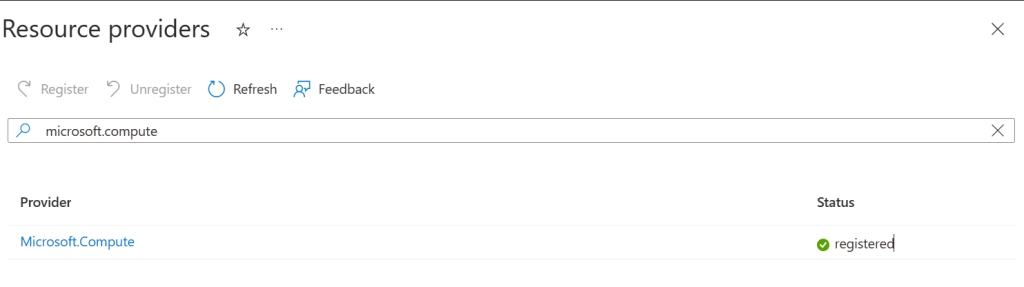

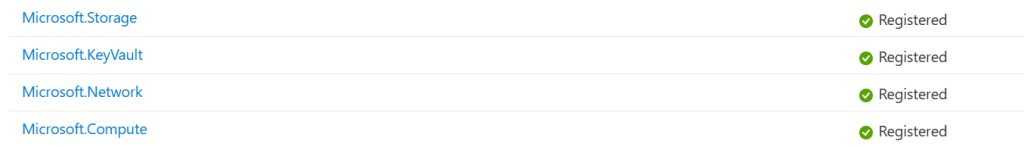

Bu adımda yapılacak bir diğer konu birkaç resource provider’ın kontrolü ve değilse register edilmesidir.

Bu providerlar; (Eğer Cloud service (classic) kullanmayacaksanız çizilenleri açmanıza gerek bulunmuyor.)

- Microsoft.KeyVault

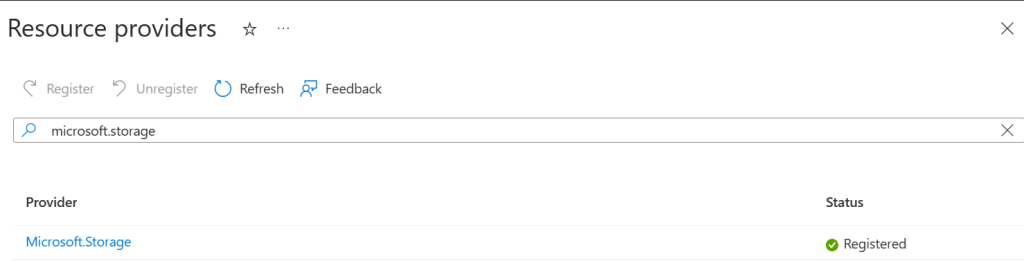

- Microsoft.Storage

- Microsoft.Network

- Microsoft.Compute

Microsoft.ClassicCompute(Kullanımdan kaldırıldı – Azure VM scale set için gerekmiyor.)Microsoft.Storage(Kullanımdan kaldırıldı – Azure VM scale set için gerekmiyor.)

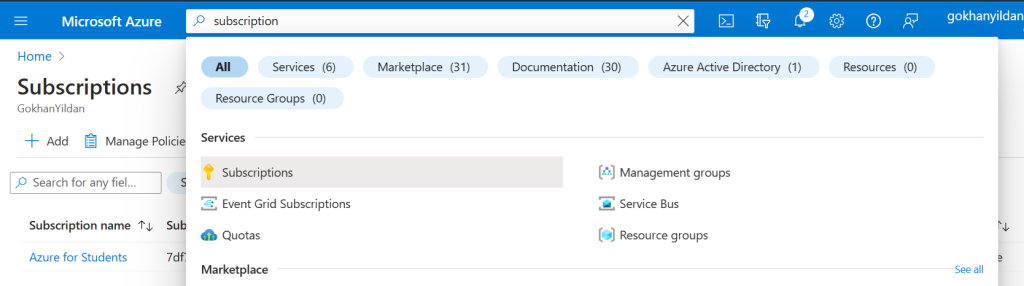

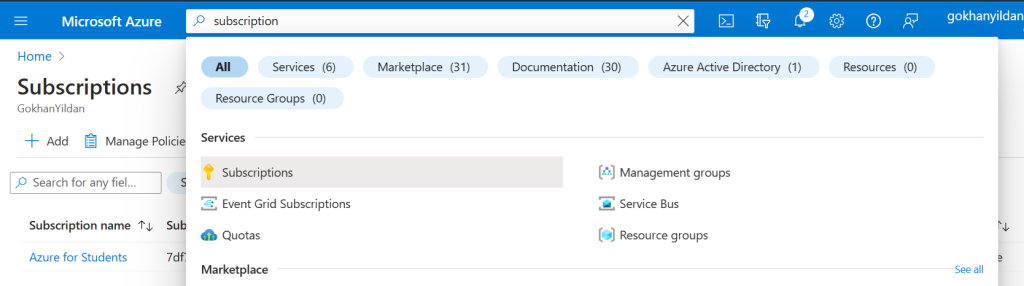

Aşağıdaki görseldeki şekilde Home – Microsoft Azure‘da subscription‘ı aratarak üzerine tıklıyoruz.

Ardından sol altta bulunan Resource provider‘a giriyoruz.

Burada yukarıda da listesini ilettiğim provider’ları aratıyoruz, eğer status registered değilse, üzerindeki register butonundan yapıyoruz.

Benim ortamım 2211 sürümünde olduğu için zaten Azure VM scale set kullanacağımdan diğerlerine bakmama gerek kalmıyor.

Adım 3: Azure Subscription’unu Konfigürasyonu

Azure Subscription’unu konfigüre etme adımına başlamadan önce client settings’de yapılması gereken bir ufak bir ayar bulunuyor. Bunun için client settings altından aktif client setting’inize sağ tıklayıp properties ile içerisine giriyoruz.

Açılan pencerede Cloud Services sekmesi altında yer alan Allow access to cloud distribution point seçeneğine yes diyoruz. Ayrıca bir yukarında bulunan Enable clients to use a cloud management gateway‘in de yes olduğundan emin oluyoruz ve kaydedip çıkıyoruz.

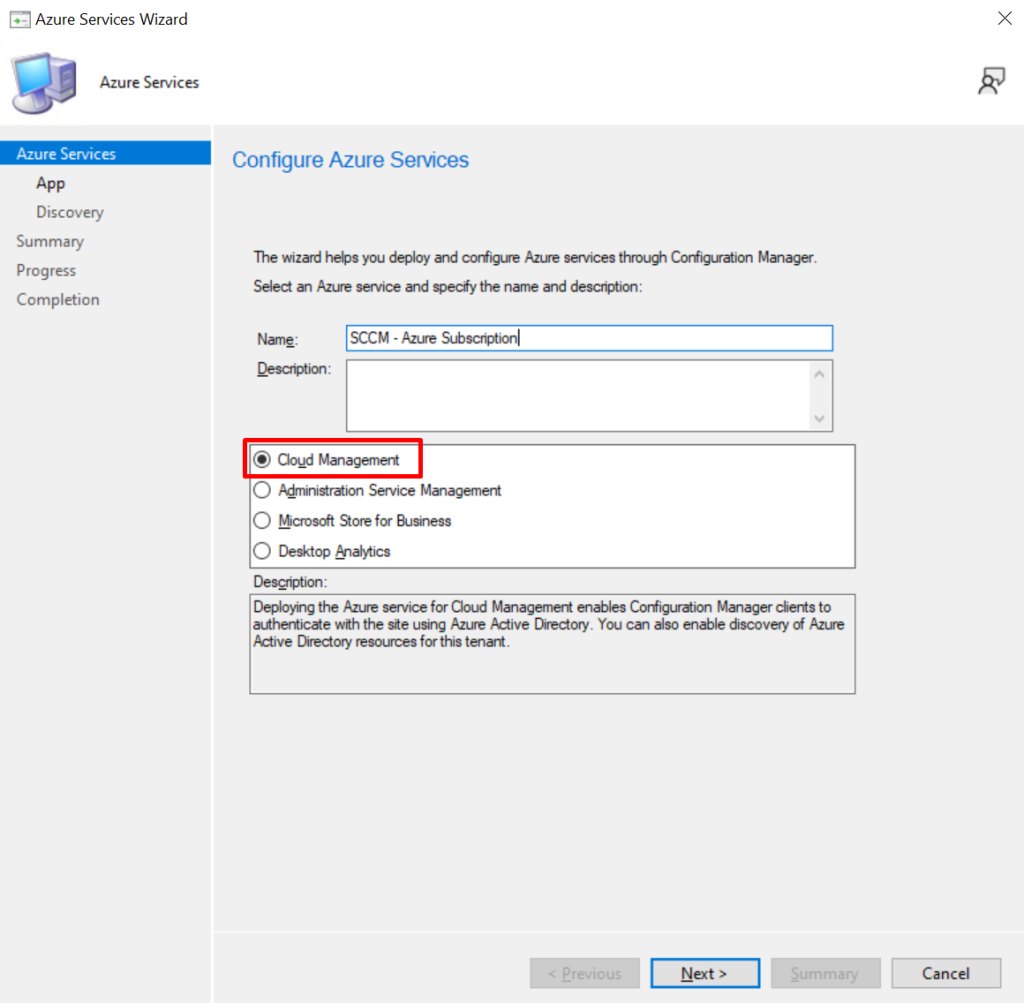

Azure subsciption’unu artık yapılandırabiliriz. Bunun için Administration > Cloud Services > Azure Services‘e sağ tıklayarak Configure Azure Services seçeneğini seçiyoruz.

Subscription’umuza bir isim veriyoruz ve Cloud Management seçiminin seçili olduğundan emin oluyoruz.

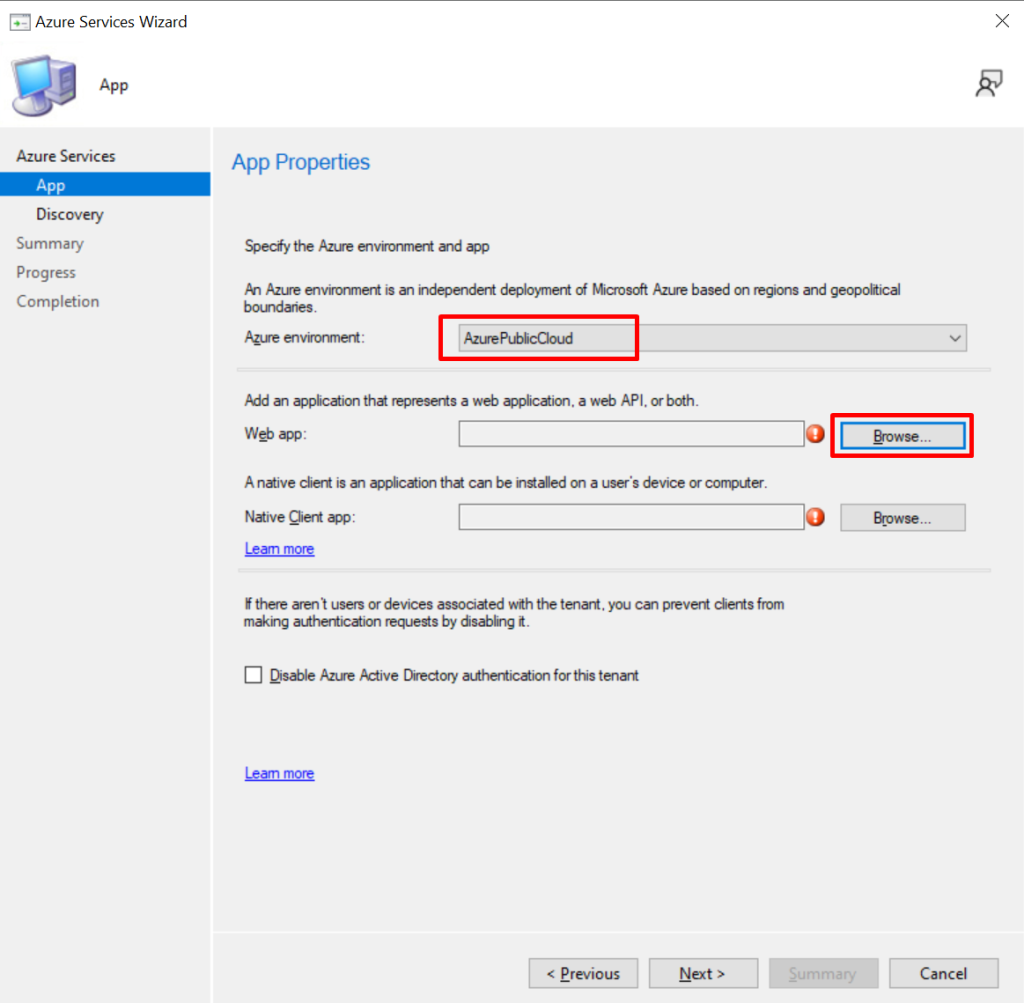

Bir sonraki adımda Azure environment’ın AzurePublicCloud olduğundan emin olacağız ve Web app’e Browse diyeceğiz.

Ardından açılan pencerede create diyoruz.

Bir isim vererek sign in diyoruz. Ek olarak Secret key expires’ı In 2 years yapabilirsiniz.

Eğer IE Enhanced Security açık ise Control Panel > Internet Option‘a bu sayfaları trusted sites olarak ekleyebilirsiniz.

Bunun için Security sekmesi altında Trusted Sites‘a tıklayıp Sites diyerek açılan pencerede aşağıdaki sayfaları ekleyebilirsiniz.

- login.microsoftonline.com

- microsoftonline-p.com

- aadcdn.msauth.net

- login.live.com

- logincdn.msftauth.net

Yukarıdaki sayfaları trusted olarak ekledikten sonra pencere açılacaktır. Ardından Azure tenantında global administrator yetkisi olan ve subscription owner olan bir kullanıcıyı giriyoruz.

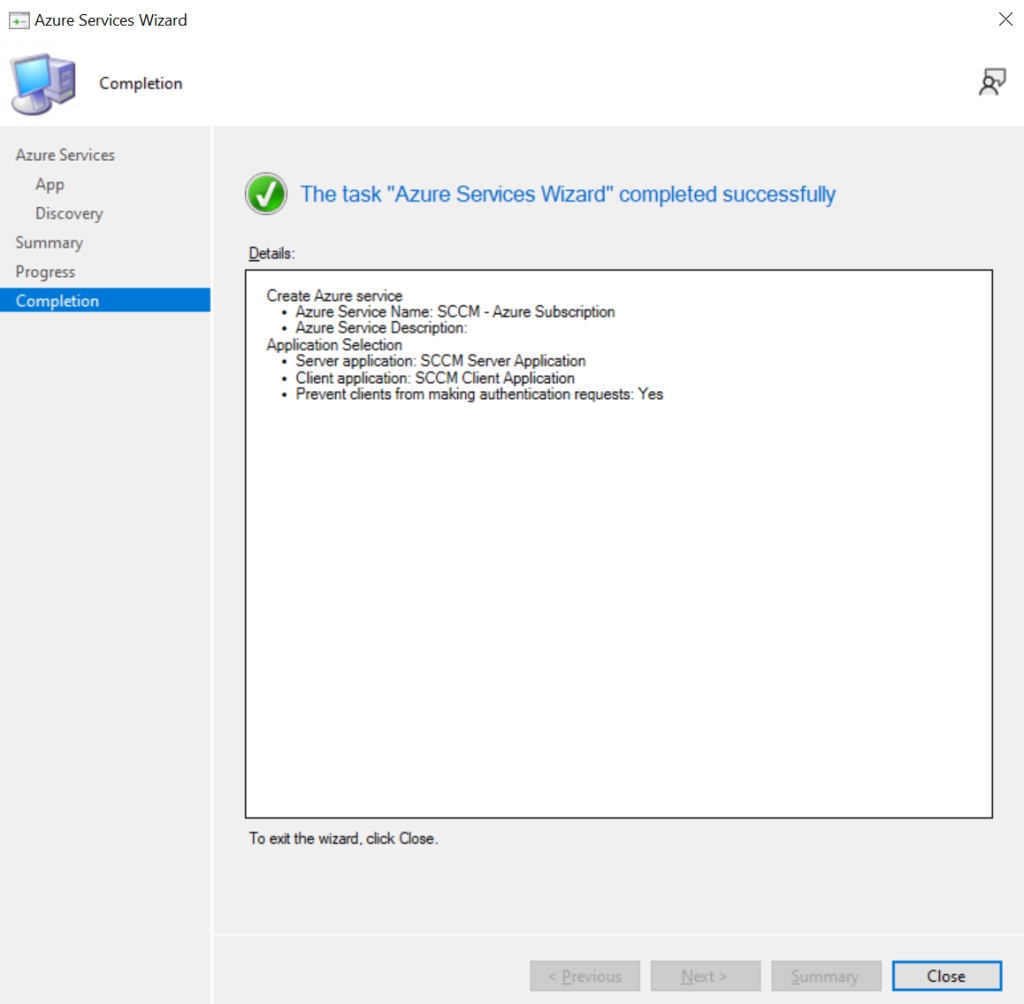

Sign in successfully ibaresini gördükten sonra OK ile pencereyi kapatıyoruz.

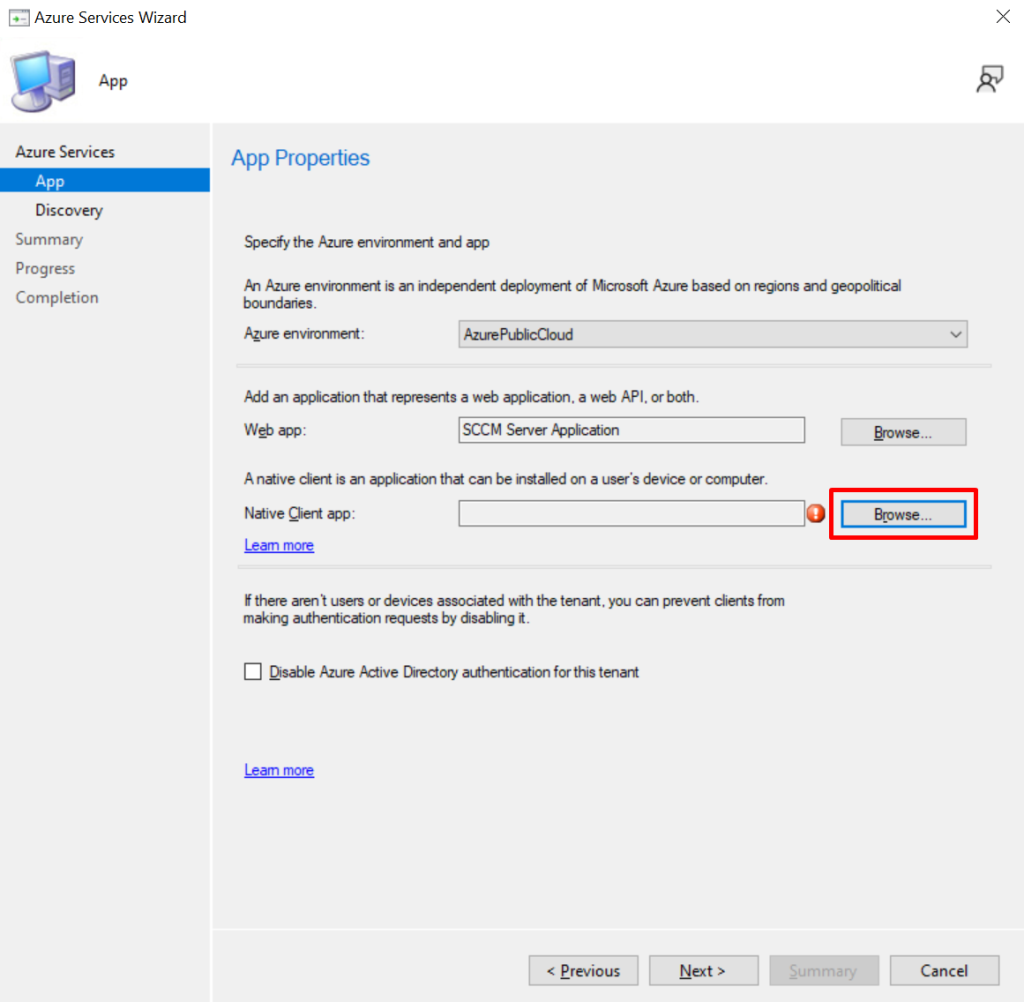

Şimdi aynı işlemleri Native Client app için tekrarlıyoruz.

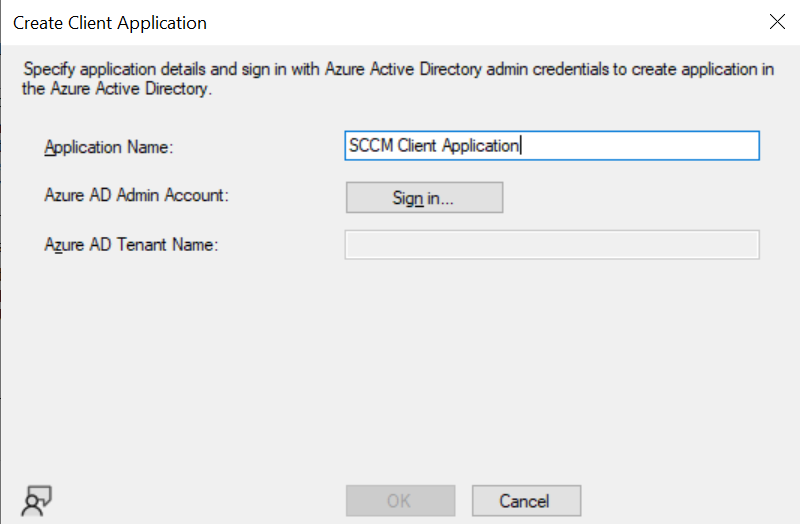

İsim belirleyerek Sign in ile giriş yapıyoruz.

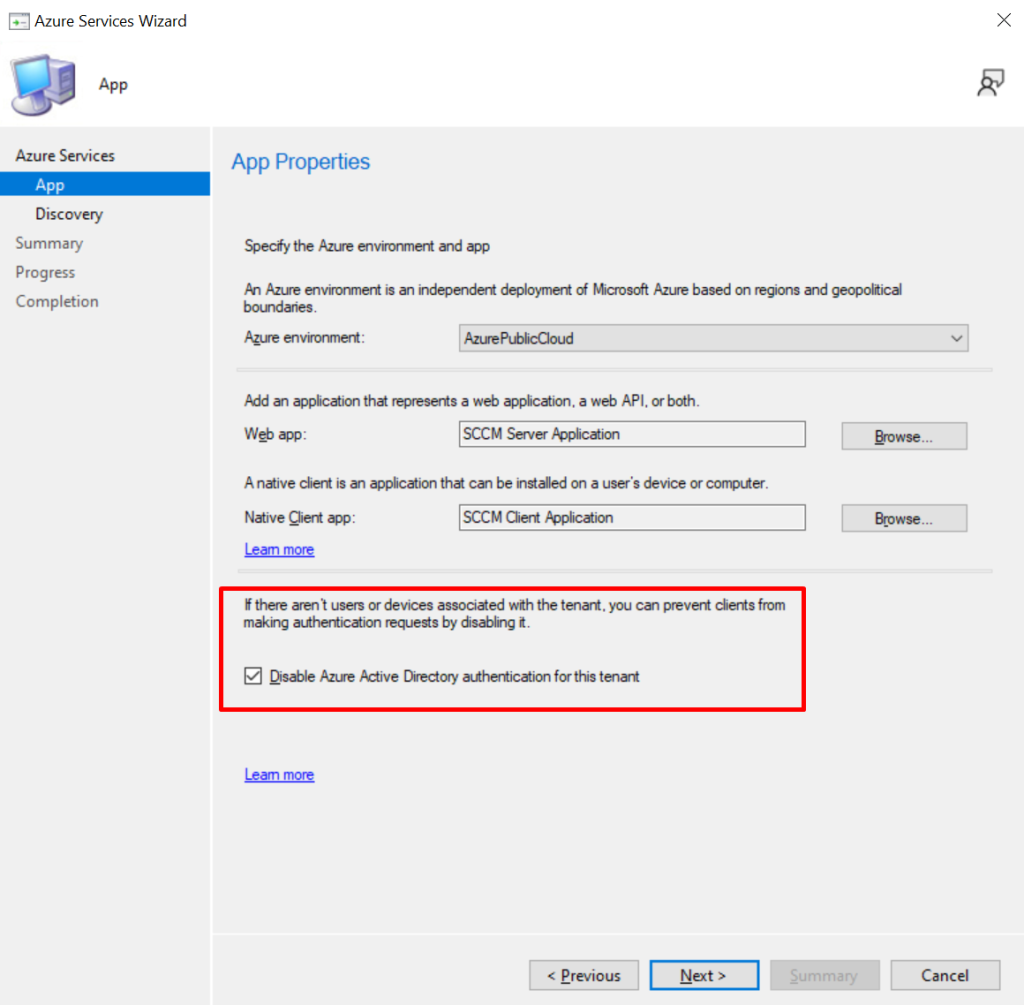

Aynı şekilde buna da giriş yaptık. Ayrıca buradaki Disable Azure Active Directory auth… seçeneği ile, eğer Azure AD kullanmıyorsanız ve sadece CMG kullanacaksanız, kullanıcıların Azure AD’ye auth taleplerini bu seçeneği işaretleyerek engelleyebilirsiniz.

AAD User Discovery ve Group Discovery kullanmayacaksanız, işaretleri kaldırıp ilerleyebilirsiniz.

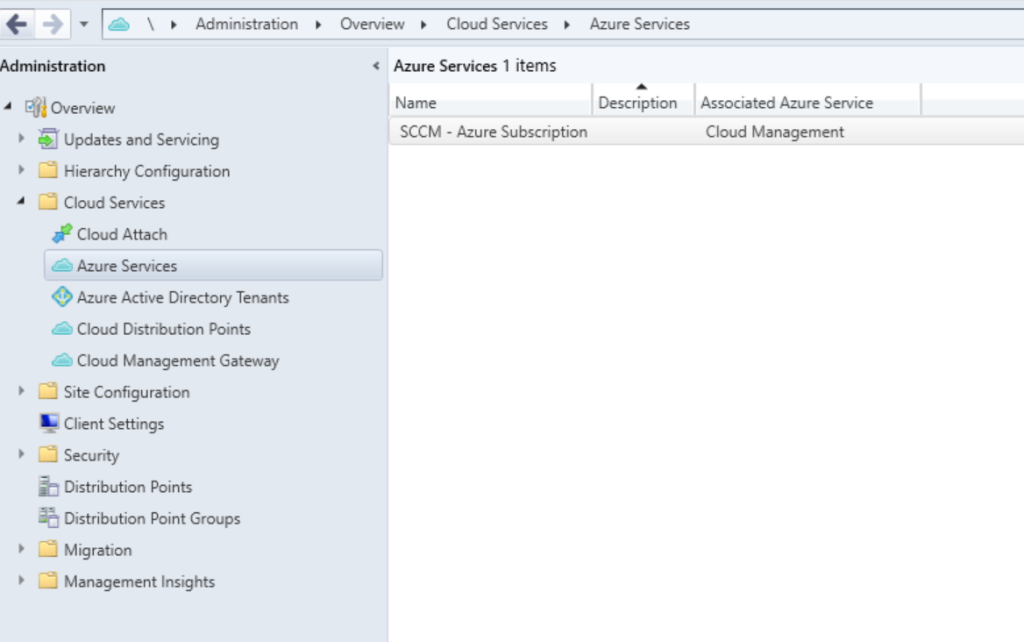

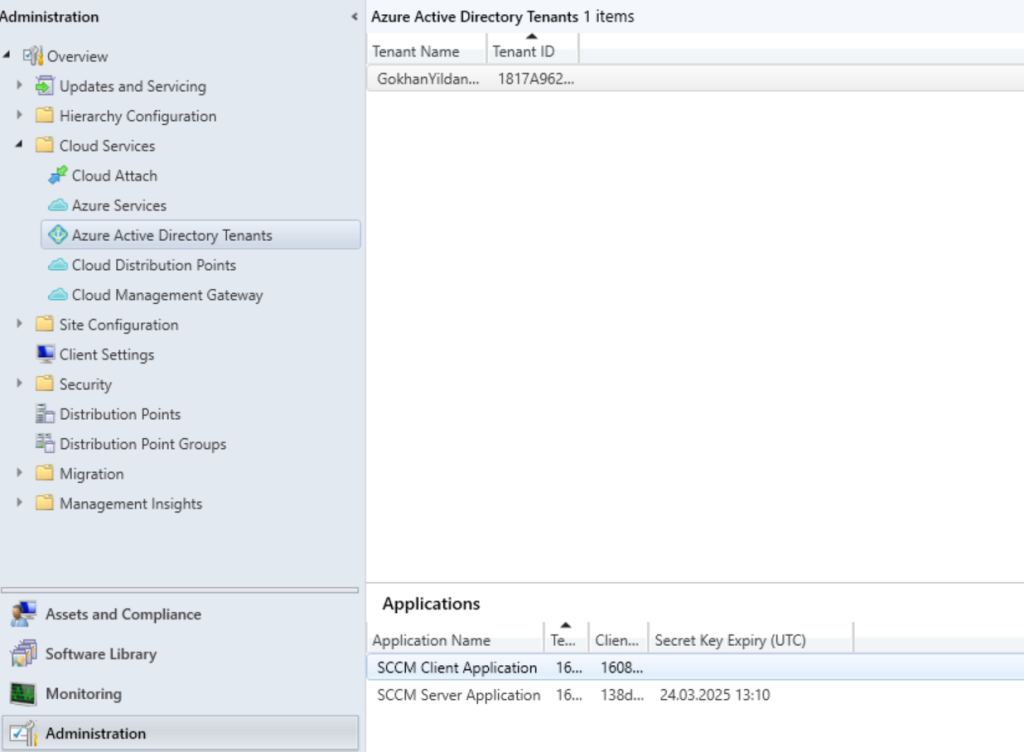

Soldan Azure Active Directory Tenants altına girdiğimizde tenant name ve ID’imizi ve alt tarafta application’ları görebiliyoruz.

Bu noktada Microsoft Azure portalına giriş yaparak app registration’ı aratıp bu servise giriş yapıyoruz.

Oluşturduğumuz iki application All application altında gözükecektir.

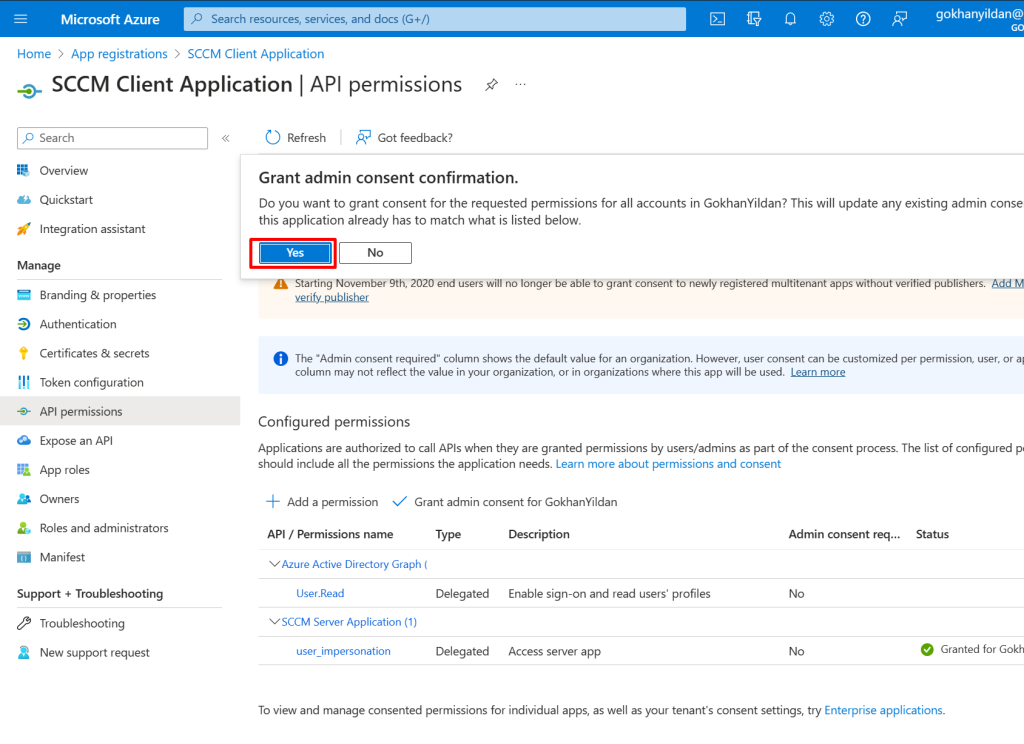

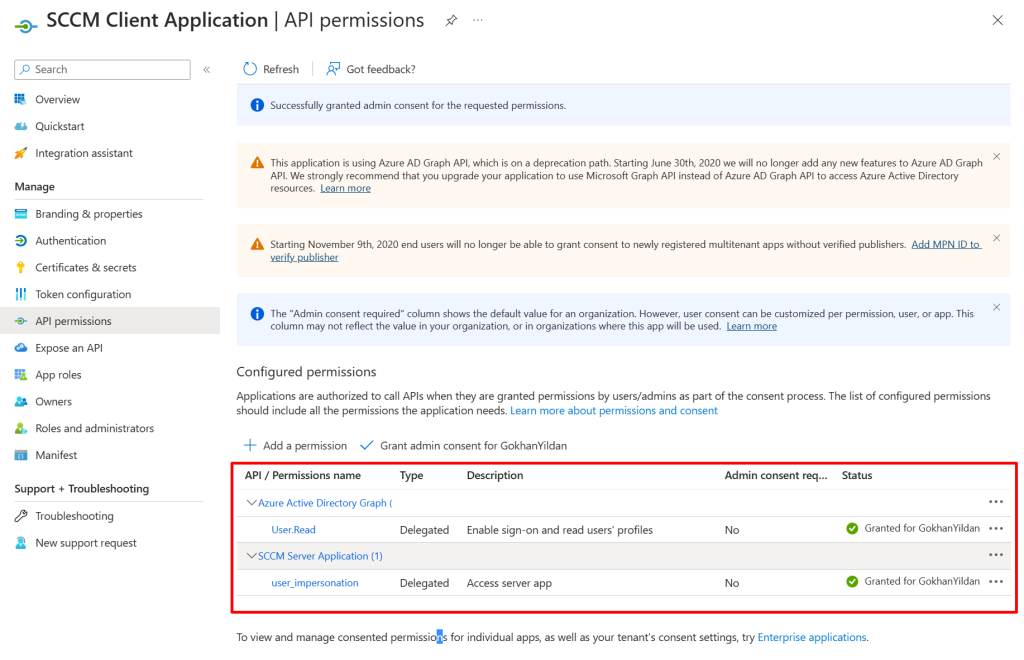

Yukarıdaki iki uygulamamızın da içerisine girerek API permission sekmesi altından Grant admin consent for … seçeneği ile yetkilendime yapmamız gerekecektir.

Çıkan mesaja yes diyoruz.

Yetkinin geçtiği gözükmekte, geri gelebiliriz.

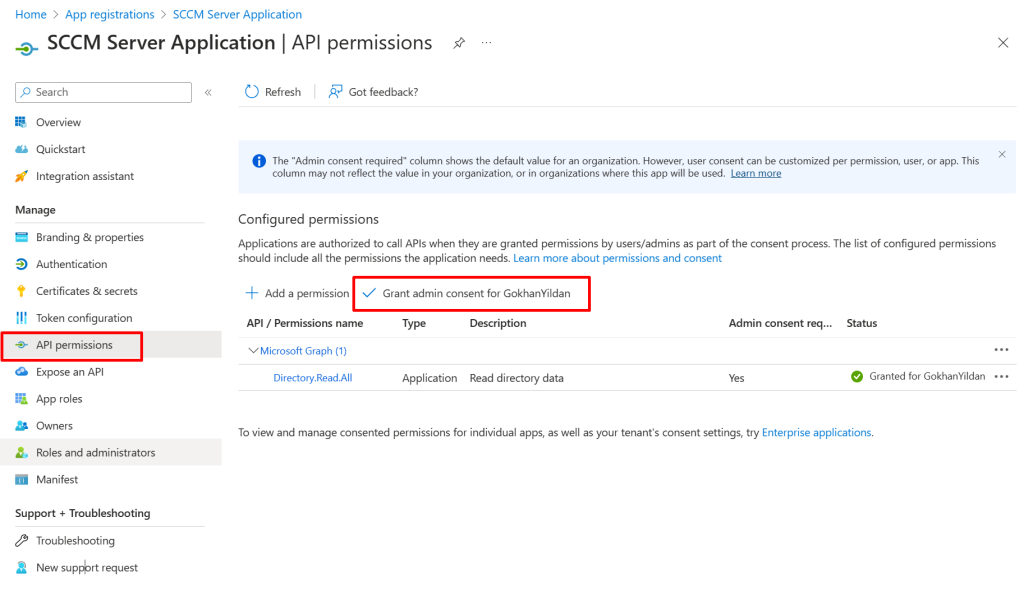

Aynı işlemi server application için tekrarlıyoruz.

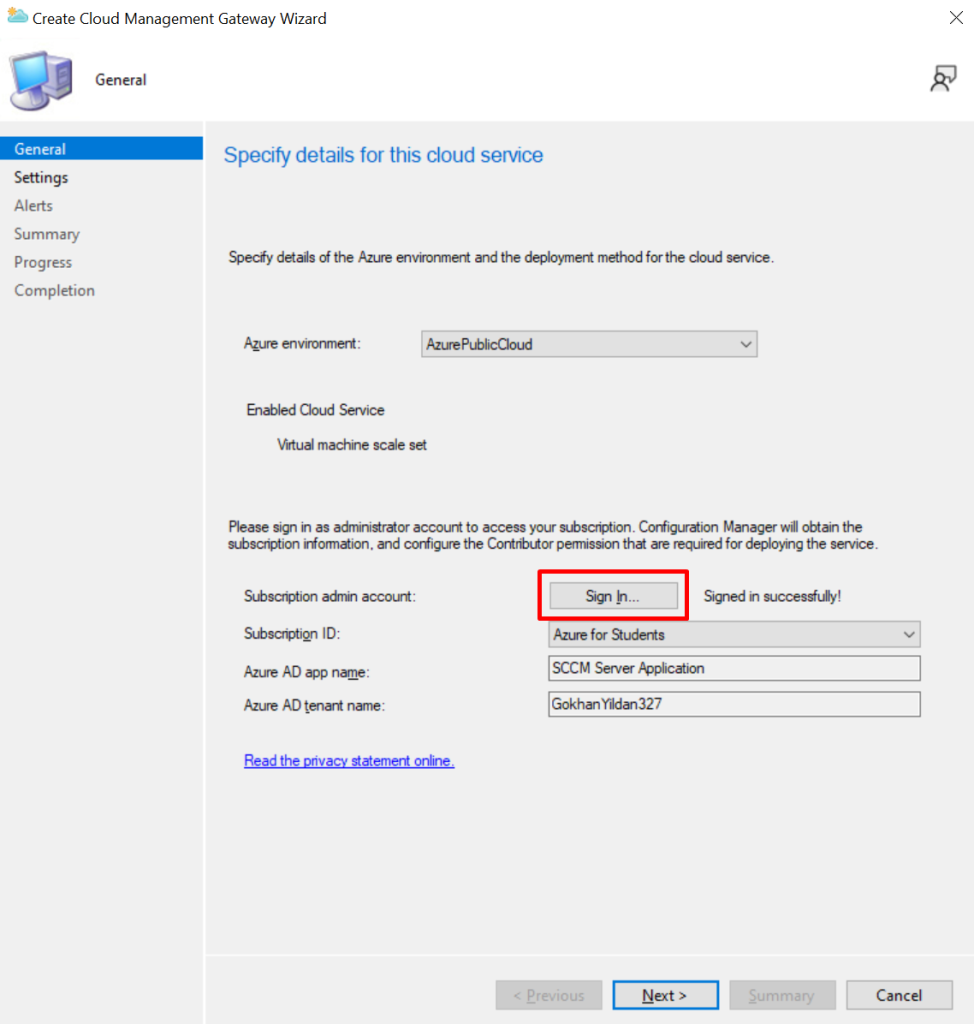

Tekrar SCCM konsolumuza dönerek Administration > Cloud Services >Cloud Management Gateway‘e sağ tıklayarak Create Cloud Management Gateway‘i seçiyoruz.

Ardından yine sign in ile giriş yapıyoruz.

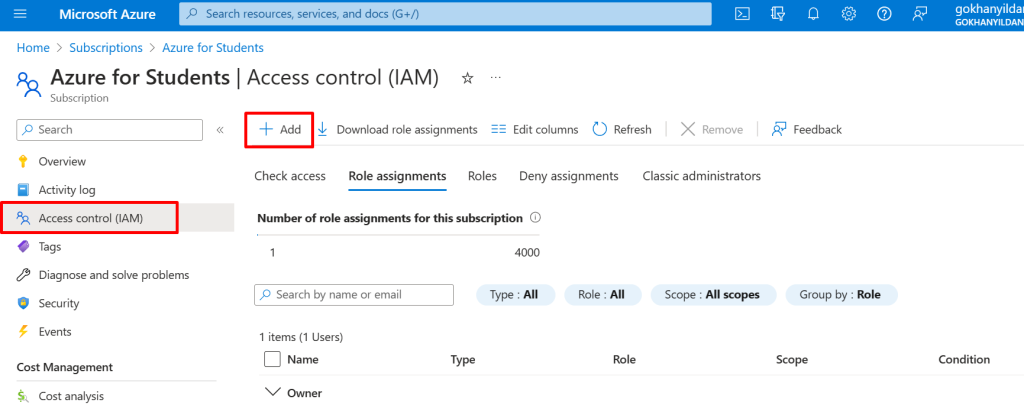

Not : Bu noktada eğer Subscription ID boş gelirse, giriş yaptığınız hesabınızın mevcut subscription üzerinde yetkisi yok demektir. Bu durumda giriş yaptığınız account’a yetki vermek üzere yine Home – Microsoft Azure‘a giriş yaparak buradan subscriptions olarak aratıp, mevcut subscription’unuzun üzerine tıklayarak açılan pencerede Access control (IAM) menüsünden Add co-administator olarak yetkilendirme yapmanız gerekecektir.

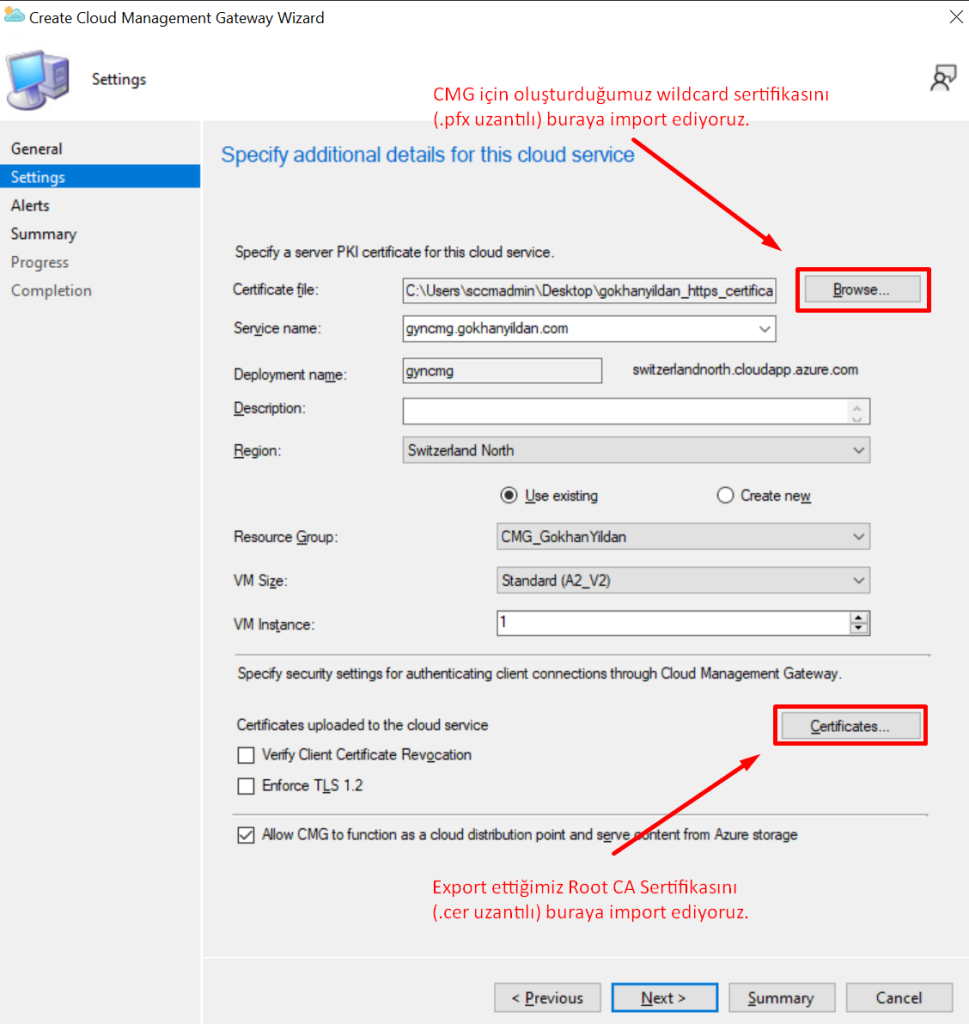

Geri döndüğümüzde ve ilerlediğimizde;

- Certificate file olarak daha önceden oluşturduğumuz CMG sertifikamızı seçiyoruz, ancak sertifikamızı wildcard olarak oluşturduğumuz için bir uyarı alacağız. Bu önemli değil. Yukarıda da belirttiğim gibi siz sertifikanızı oluştururken direkt subdomain’e göre oluşturabilirsiniz.

- Service name siz sertifikanızı seçtikten sonra wildcard olduğu için otomatik olarak *’lı olacaktır, CNAME kaydınızı oluşturacağımız subdomaini girebilirsiniz. Benim örneğimde gyncmg.gokhanyildan.com olarak oluşturdum, bu noktada benzersiz bir isim seçmeye çalışabilirsiniz.

- Deployment name service name’inizin başlangıcını otomatik olarak alacaktır.

- Region ile ilgili olarak, normalde eğer operasyonunuz Türkiye’de ise en hızlı servis Avrupa’dan sağlanacaktır, bu nedenle Switzerland North ya da West Europe en iyi sonucu verecektir. Ancak Avrupa’da bandwidth maliyeti biraz daha yüksek olabilmektedir. Azure datacenter’larını bu linkten görebilirsiniz. Azure global infrastructure experience (microsoft.com)

- Resource Group’unuz yoksa Create new ile yeni oluşturabilirsiniz.

- VM Size‘da ise yukarıda fiyatlandırma bölümünde belirttiğim üç seçenek bulunuyor. Normalde lab ortamları için de bir seçenek bulunmasına rağmen ben A2_V2 seçeceğim.

- VM Instance bu özelliklerde kaç sanal makine kurulacağını belirleyeceğiniz kısım.

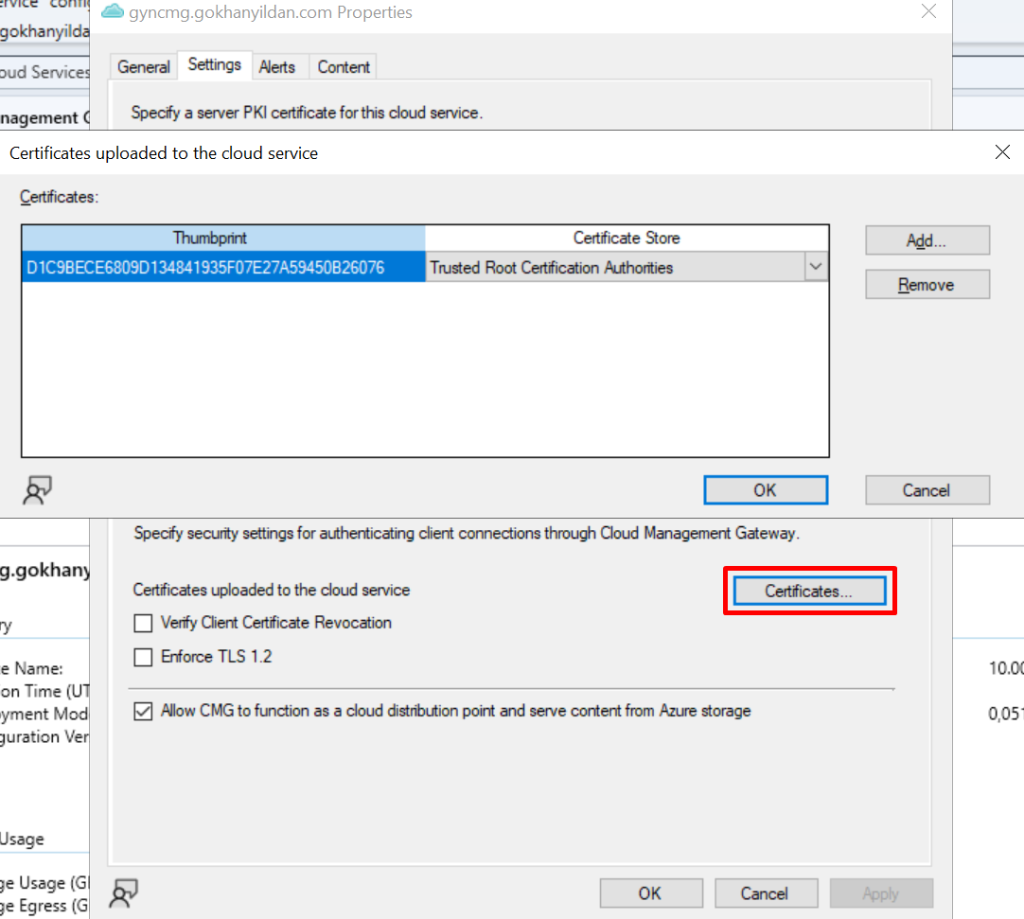

Buradaki bir diğer Certificates bölümünde de daha önceden export ettiğimiz root CA sertifikamızı import edeceğiz.

Son olarak en altta yer alan Allow CMG to function as a cloud distribution point … ayarını işaretliyoruz. Bu ayar ile Azure storage kullanılarak content distribution sağlayabileceğiz.

Root CA Sertifikasını (.cer uzantılı) buradan import ediyoruz.

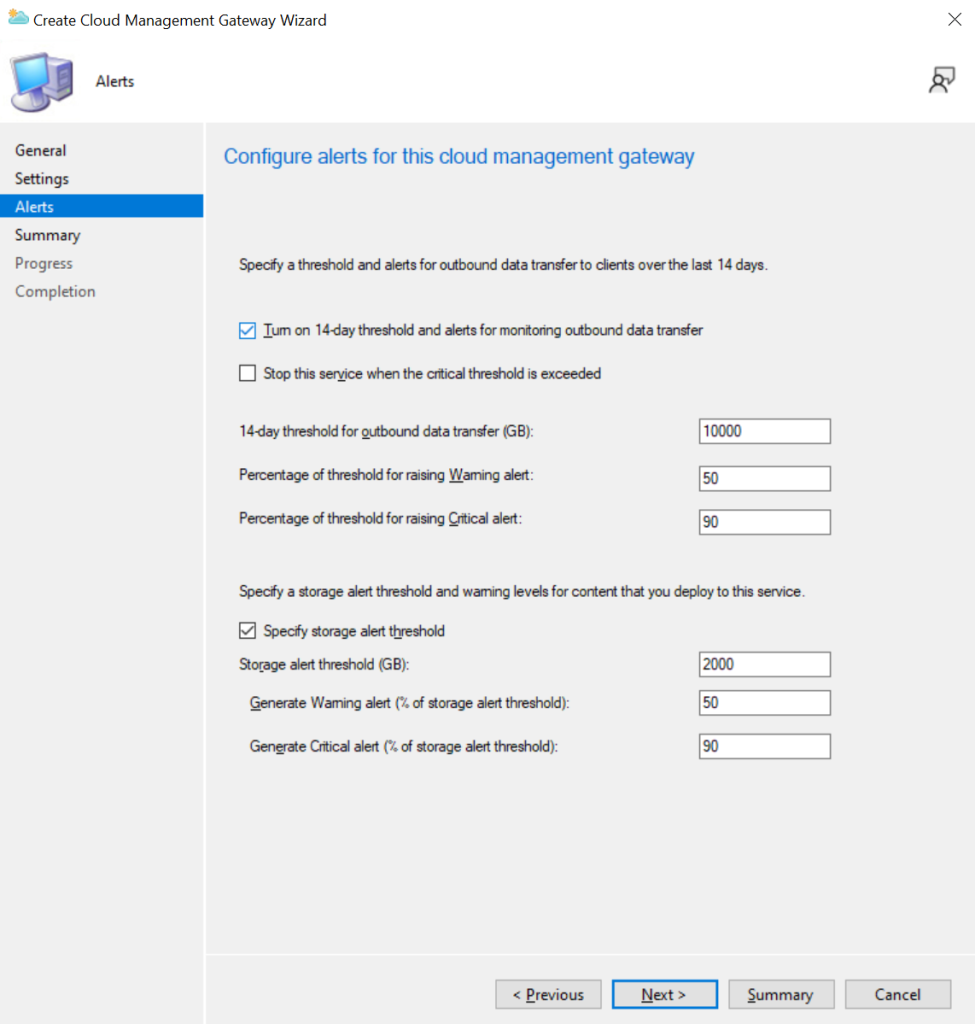

Aşağıdaki ayarlar kuruma göre değişiklik gösterecektir. Ben default haliyle ilerliyorum.

CMG Konfigürasyonu tamamlandı.

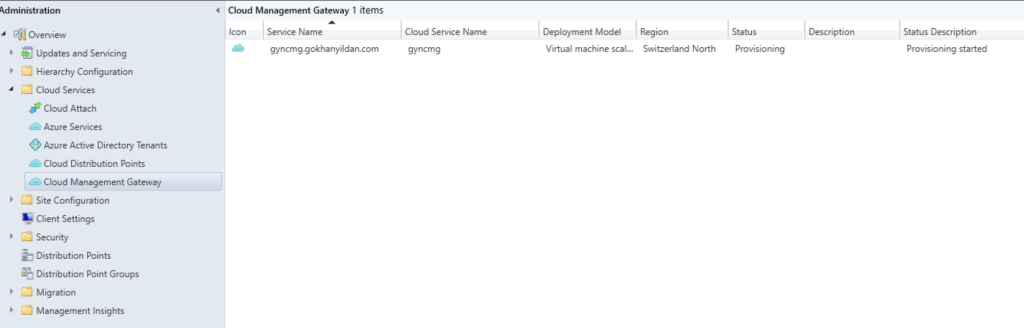

Ardından Administration > Cloud Services > Cloud Management Gateway altından kontrol ettiğimizde status’un provisioning aşamasında olduğunu göreceğiz.

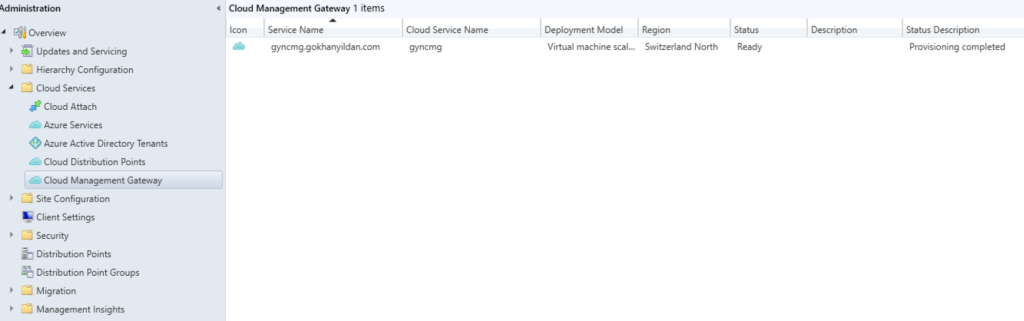

Bir süre sonra provisioning tamamlanacak ve status ready aşamasına geçecek. Bu buradaki sürecin tamamlandığını göstermektedir.

Azure’da oluşan

Adım 4: İç ve Dış DNS CNAME Kayıtlarının Girilmesi

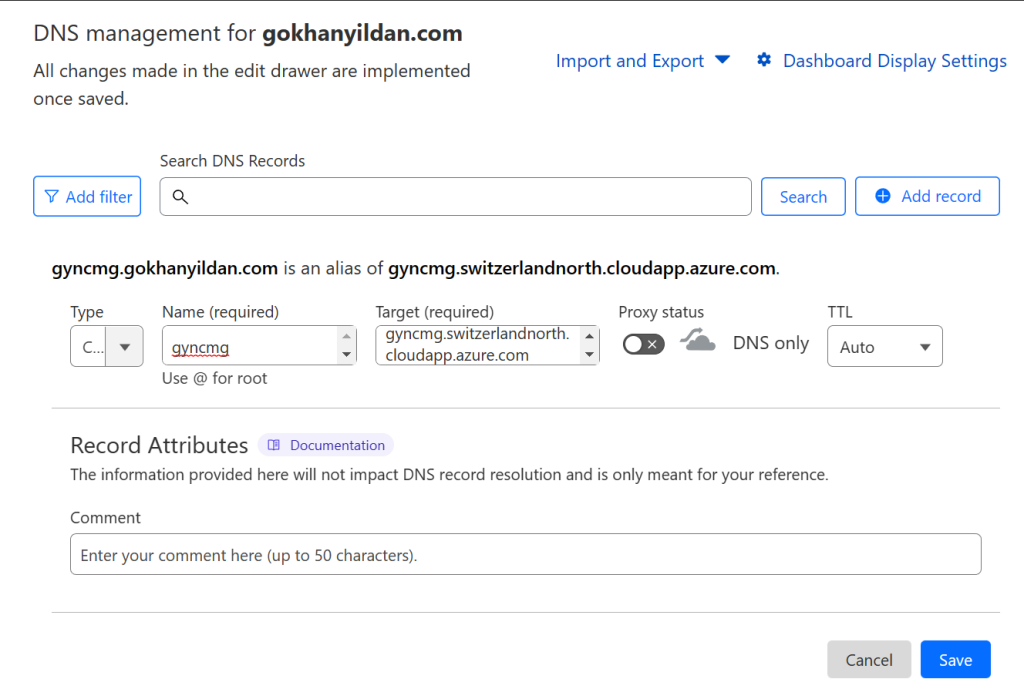

Bir sonraki adımda iç ve dış DNS’lerde CNAME (common name) kaydını girmemiz gerekecek. İç ve dış DNS yönetim panellerinizden aşağıdaki gibi bir kayıt oluşturmanız gerekecektir.

- Type: CNAME

- Name: Service Name olacak, benim örneğimde gyncmg.gokhanyildan.com

- Target: Otomatik oluşan Azure adresi, benim örneğimde gyncmg.swithzerlandnorth.cloudapp.azure.com

Şeklinde giriyoruz.

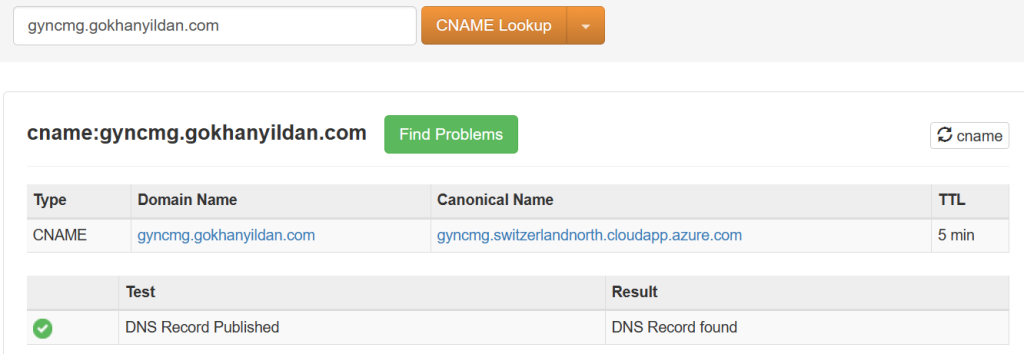

Ardından bir süre sonra mxtoolbox gibi bir araç üzerinden kontrol ettiğimizde, aşağıdaki şekilde yönlendirildiğini görebileceğiz.

Adım 5: Cloud Management Gateway Connection Point Rolünün Kurulması

Bir sonraki adımda mevcut sunucularımızından biri üzerine ya da bu role özel oluşturulan bir sunucuya cloud management gateway connection point rolünü kurmamız gerekecek. Özetle bu rol clientların Azure üzerinden ortamımıza gelmesini ve update scan ya da policy’leri almasını sağlamaktadır. Rolü kurmak için Administration > Site Configuration > Server and Site System Roles konumunda kurulumu yapacağınız sunucuya sağ tıklayarak Add Site System Roles‘u seçiyoruz.

Ardından system role selection adımına geldikten sonra Cloud management gateway connection point‘i seçiyoruz.

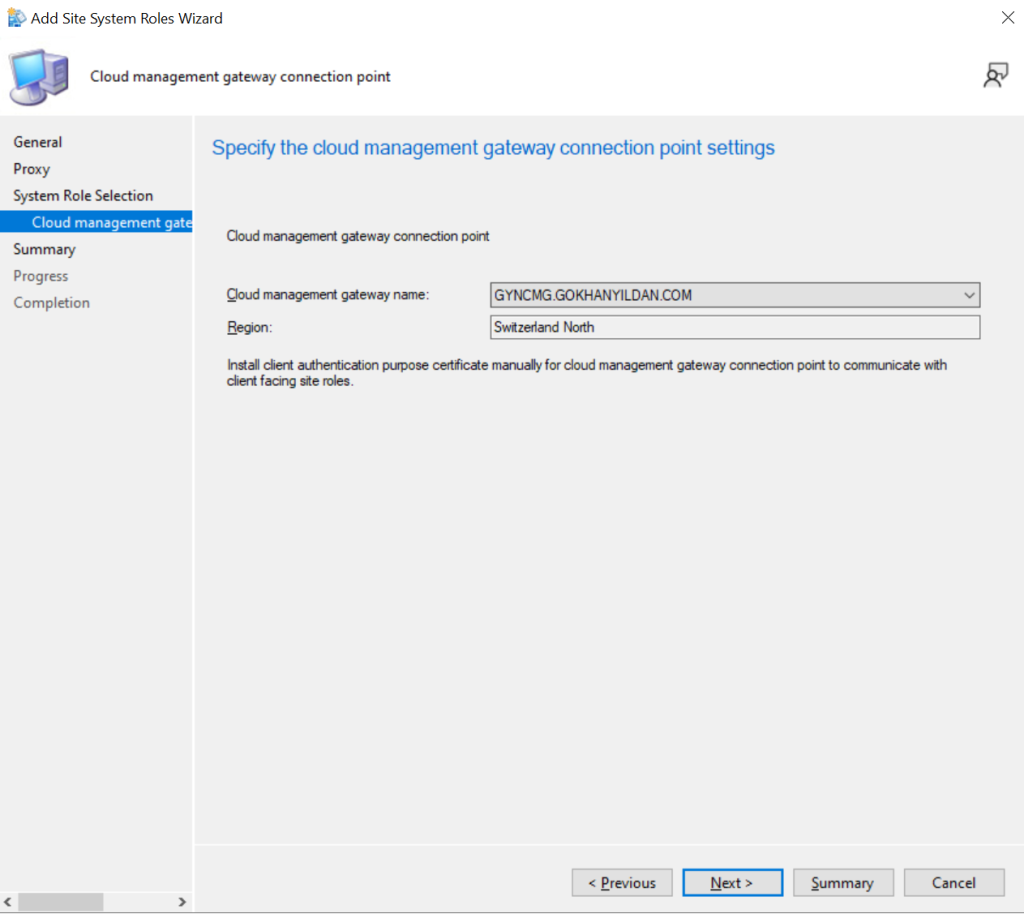

Bir sonraki adımda zaten otomatik olarak CMG name ve region seçili geliyor. İlerliyoruz.

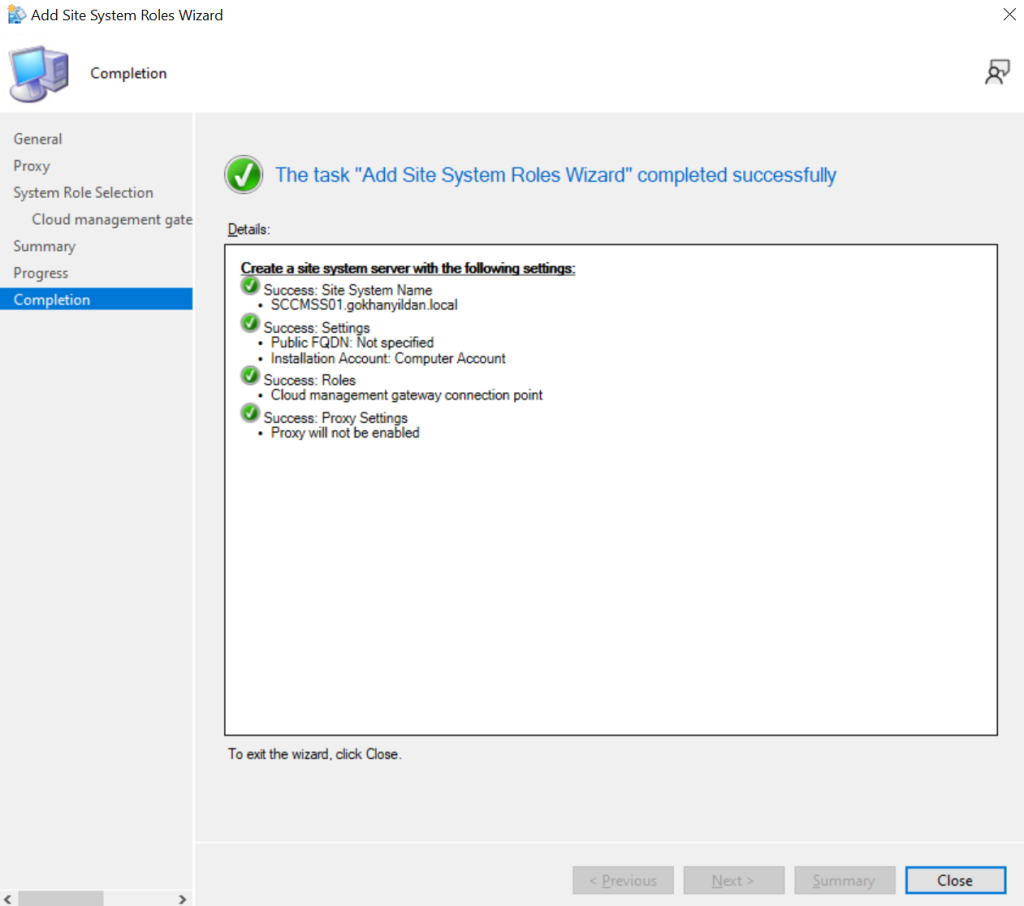

Bu kurulumu da tamamlamış olduk.

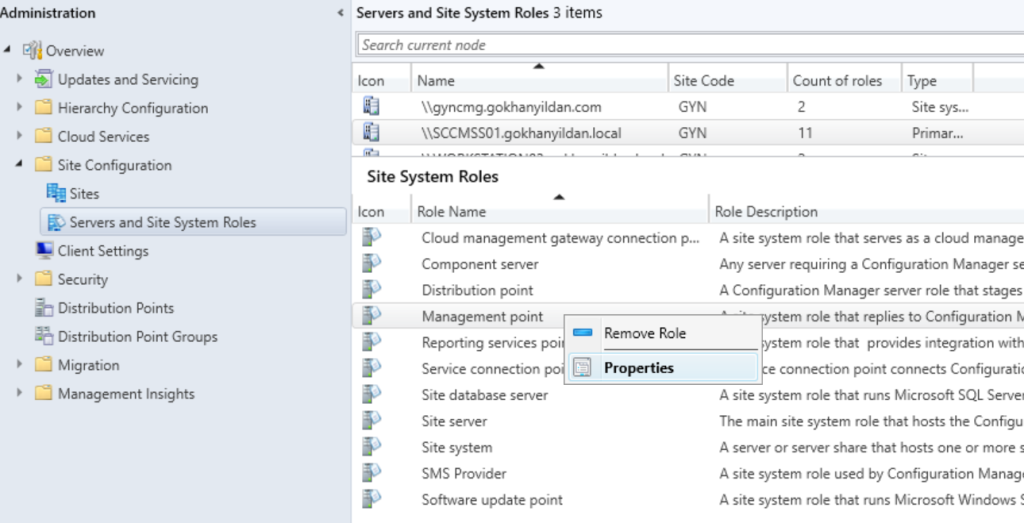

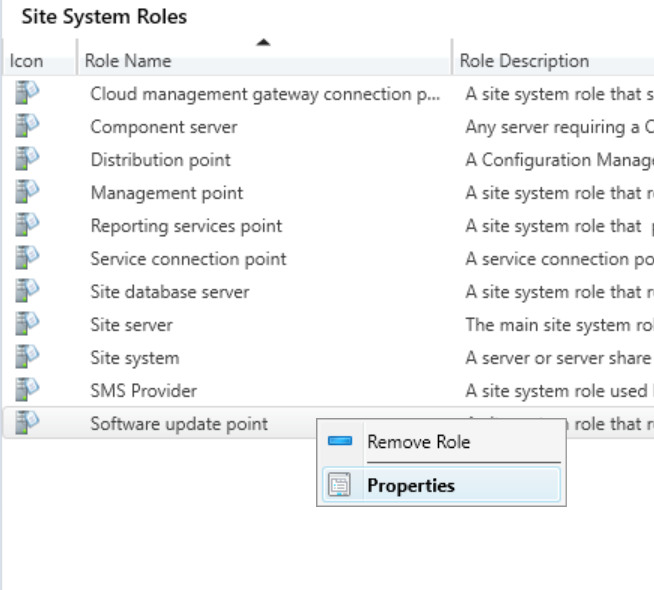

Rolü kurduktan sonra CMG Connection point’i aktifleştirmek adına MP ve SUP’umuzda bu özelliği açmamız gerekecektir. Bunun için Administration > Site Configuration > Server and Site System Roles altında yine bu rollerin kurulu olduğu sunucuya tıklayarak Site Systems Roles altında role sağ tıklayıp Properties diyoruz.

Eğer management point’iniz HTTP üzerinden konuşuyorsa bu ayar kapalı olacaktır, bunun konfigürasyonunu SCCM HTTPS/SSL Kullanarak HTTP Yerine PKI Nasıl Yapılandırılır? – Gökhan Yıldan (gokhanyildan.com) yazısında bulabilirsiniz.

Management point’iniz HTTPS ise altında yer alan Allow Configuration Manager cloud management gateway traffic seçeneğini seçerek aktif hata getirebilirsiniz.

Sırada SUP var, yine buna da sağ tıklayıp properties diyoruz.

SUP için yukarıdaki durum geçerli değil, direkt Allow Configuration Manager cloud management gateway traffic seçeneği ile özelliği açabiliriz. Bu işlemden sonra bu adımı da tamamlamış oluyoruz.

Adım 6: Testler ve Kontroller

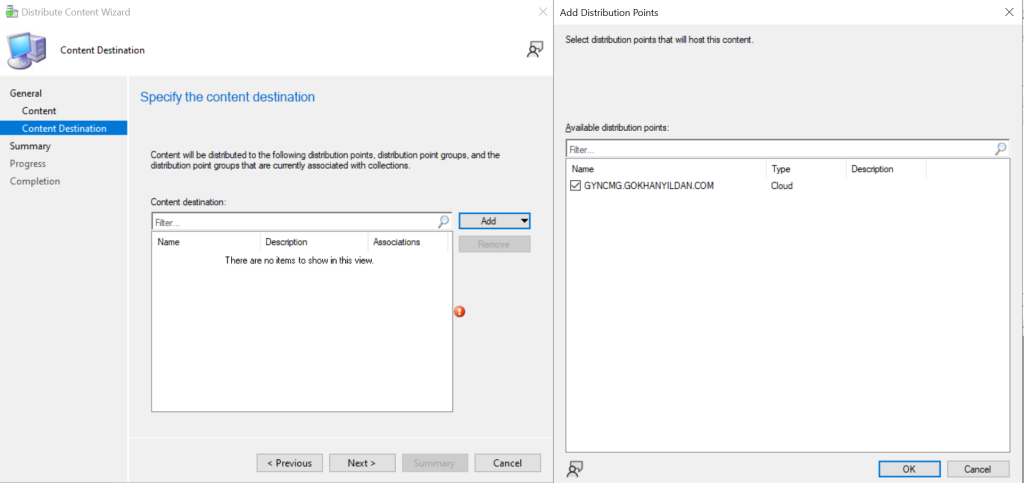

Yukarıda yaptığımız konfigürasyonların bir süre geçmesini bekledikten sonra, bir uygulamayı dağıtabileceğimizi gözlemleyelim. Bunun için Software Library > Applications Management > Applications altından bir uygulamamıza sağ tıklayıp Distribute Content‘i seçiyoruz.

Content distribution adımında cloud DP’miz geliyor.

Ve dağıtımı başlatıyoruz.

Bir süre sonra distribution tamamlanacak bu sırada test client’ımıza göz atabiliriz.

Client’ımız şu an internal networkte, bu yüzden connection type olarak Currently intranet olarak gözüküyor.

Ancak Network sekmesinde otomatik olarak IBCM konfigürasyonunun oluştuğunu görüyoruz.

Clientlocation.log üzerinden de kontrol ettiğimizde, bu güncellemenin sağlandığını gözlemleyebiliriz.

Ayrıca nslookup ile de baktığımızda Azure’a yönlendirdiğini görebiliriz.

Test makinemizi lokal networkümüzden çıkarıp internetteki bir client haline getirerek SMS Agent Host servisini yeniden başlatıyoruz. Bunu yapmak için çeşitli yöntemler bulunuyor, ben hiçbir iletişim kalmaması adına VPN kullanacağım.

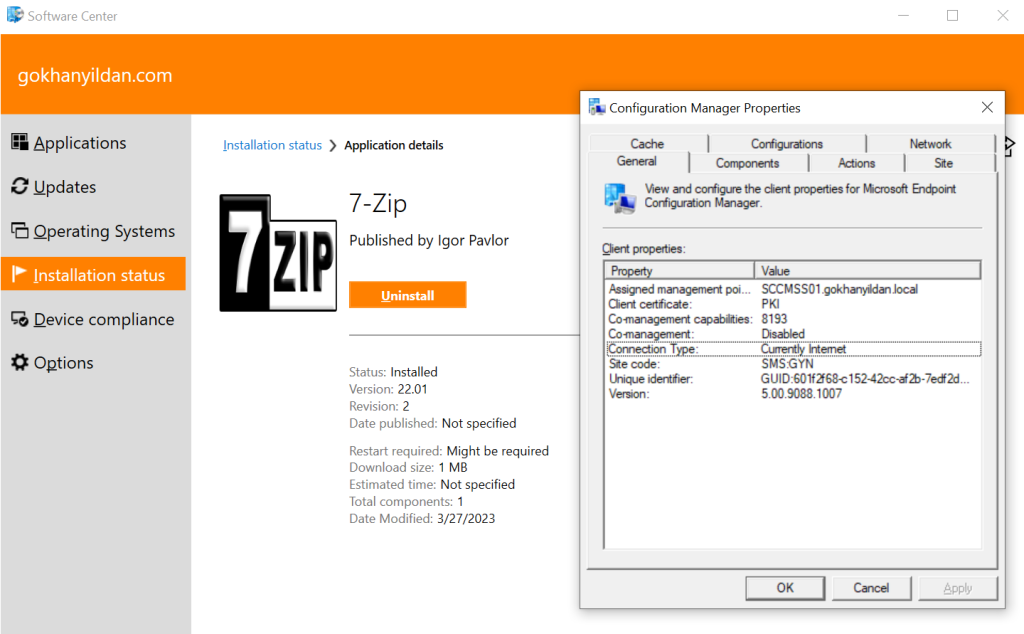

Hızlıca control panel’de bulunan configuration manager’a göz atıyoruz. Connection type bölümünün Currently Internet‘e geçtiği gözüküyor.

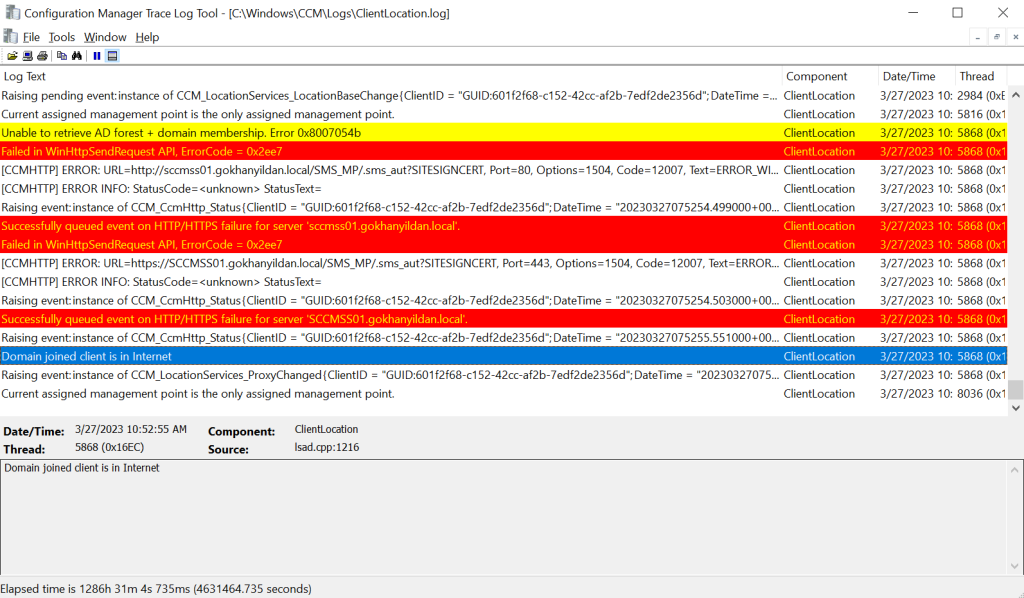

Logları incelemek üzere ilk olarak clientlocation.log’a göz attığımızda, Domain joined client is in Internet logu clientımızın internete geçtiğini gösteriyor. Burada her şey normal gözüküyor.

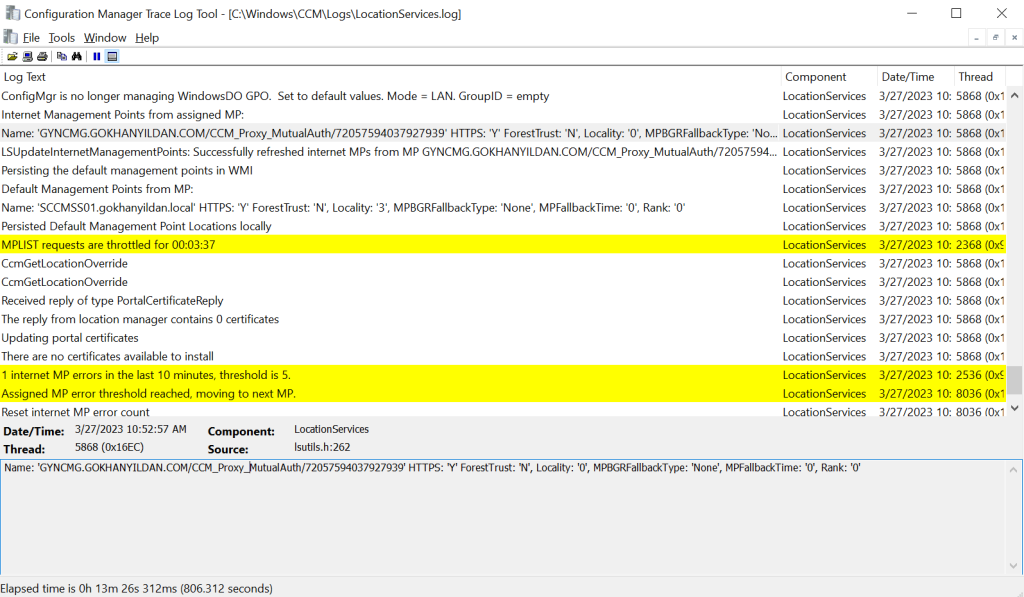

Ardından locationservices.log’a baktığımızda MP olarak CMG’yi işaretlediğini görüyoruz.

Şimdi daha önceden CMG’ye gönderdiğimiz 7-Zip’in kurulumunu deneyelim.

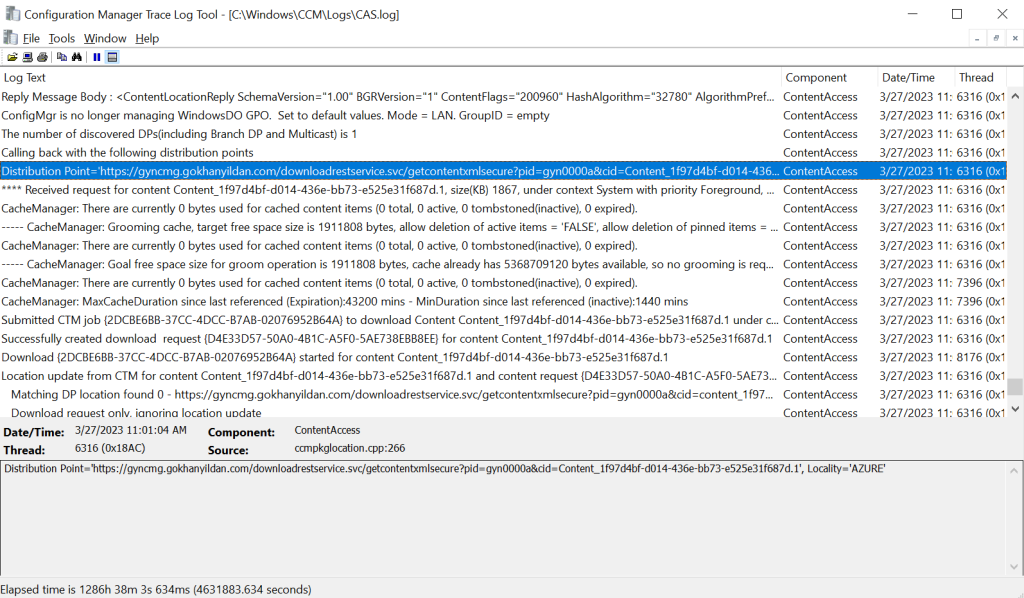

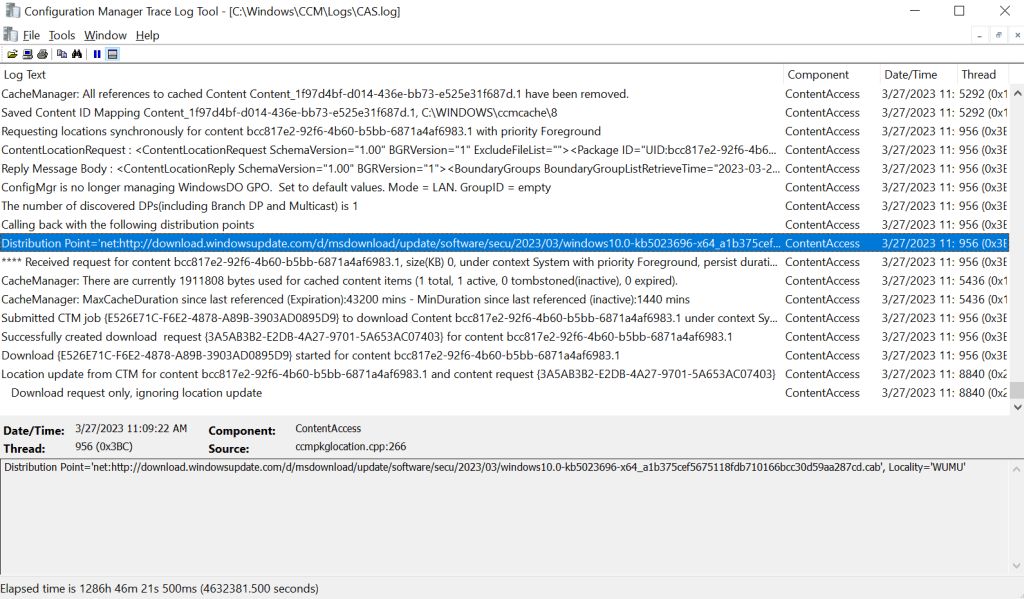

CAS.log’a da baktığımızda DP olarak Azure’u işaretlediğini görüyoruz.

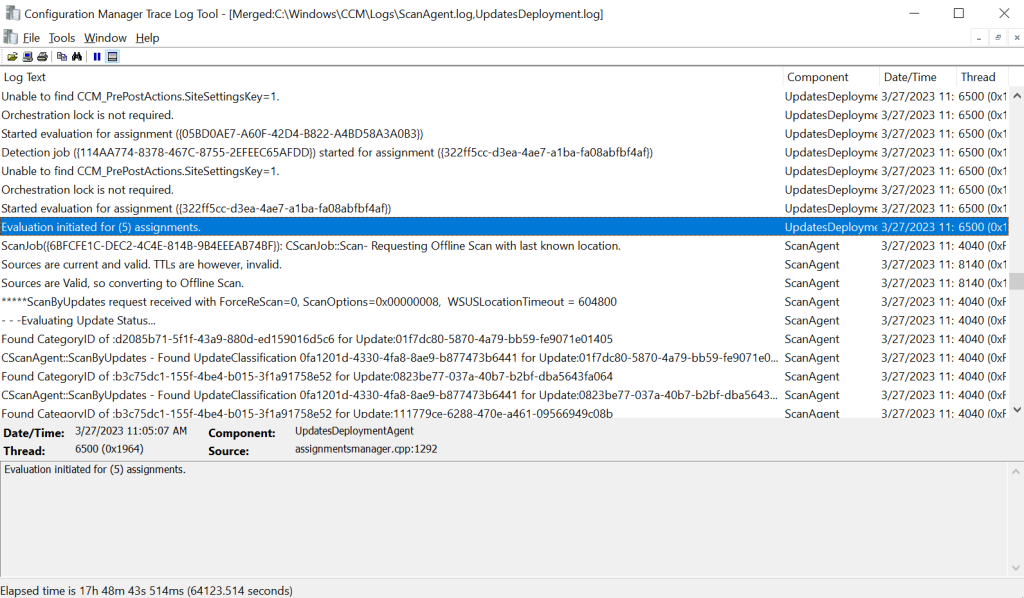

Ayrıca bir de internetteki client’a konsol üzerinden Evaluate Software Update Deployment tetikleyelim.

Client üzerinden de UpdateDeplotment.log üzerinden görüleceği üzere scan başladı.

Ve güncelleme geldi, kurulumu başlatalım.

Bu noktada yine CAS.log’u incelediğimizde görüldüğü üzere Azure DP’den değil, Windows Updates lokasyonundan update content’ini çektiğini görüyoruz. Bu zaten internette bulunan bir Windows update dosyası olduğu için Azure üzerinden bir bandwidth harcaması yapmayarak gereksiz bir maaliyet yaratmanın önüne geçiliyor.

Konfigürasyonumuzda bir problem bulunmuyor. Çalışmayı sonlandırabiliriz. Teşekkürler.

KAYNAKLAR

- Plan for CMG – Configuration Manager | Microsoft Learn

CMG client authentication – Configuration Manager | Microsoft Learn - How To Setup Cloud Management Gateway (CMG) in Microsoft SCCM to Manage Internet Clients – Justin Chalfant’s SCCM Guides (setupconfigmgr.com)

- Plan for CMG – Configuration Manager | Microsoft Learn

- CMG server authentication certificate – Configuration Manager | Microsoft Learn

- Set up checklist for CMG – Configuration Manager | Microsoft Learn

- Set up CMG – Configuration Manager | Microsoft Learn

- Setup SCCM Cloud Management Gateway (SCCM CMG) (systemcenterdudes.com)

Elinize emeğinize sağlık hocam tam aradığım döküman olmuş. Azure tarafını hiç bilmiyorum bu sebepten azure kayıt olduktan sonra bu işlemler için ne satın almalıyım? Bu konuda beni bilgilendirir misiniz?

Faydalı olmasına çok sevindim. Kayıt olduktan sonra makalede Adım 2’de aktardığım Azure Portalı üzerinden birkaç ufak registration konfigürasyonunu yapmanız yeterli olacaktır. Ardından SCCM/MECM konsolunuz üzerinden Azure Global Admin account’unuz ile Azure’a giriş yaparak konfigürasyonu tamamladığınızda (Adım3), otomatik olarak Azure üzerinde kullanacağınız resource’lar oluşacaktır. Ödeme ile ilgili de aşağıdaki makaleyi inceleyebilirsiniz.

https://learn.microsoft.com/tr-tr/azure/cost-management-billing/manage/change-credit-card

Selamlar.